Security Awareness & Human Risk

Last updated: 30 Apr 2026

13 Views

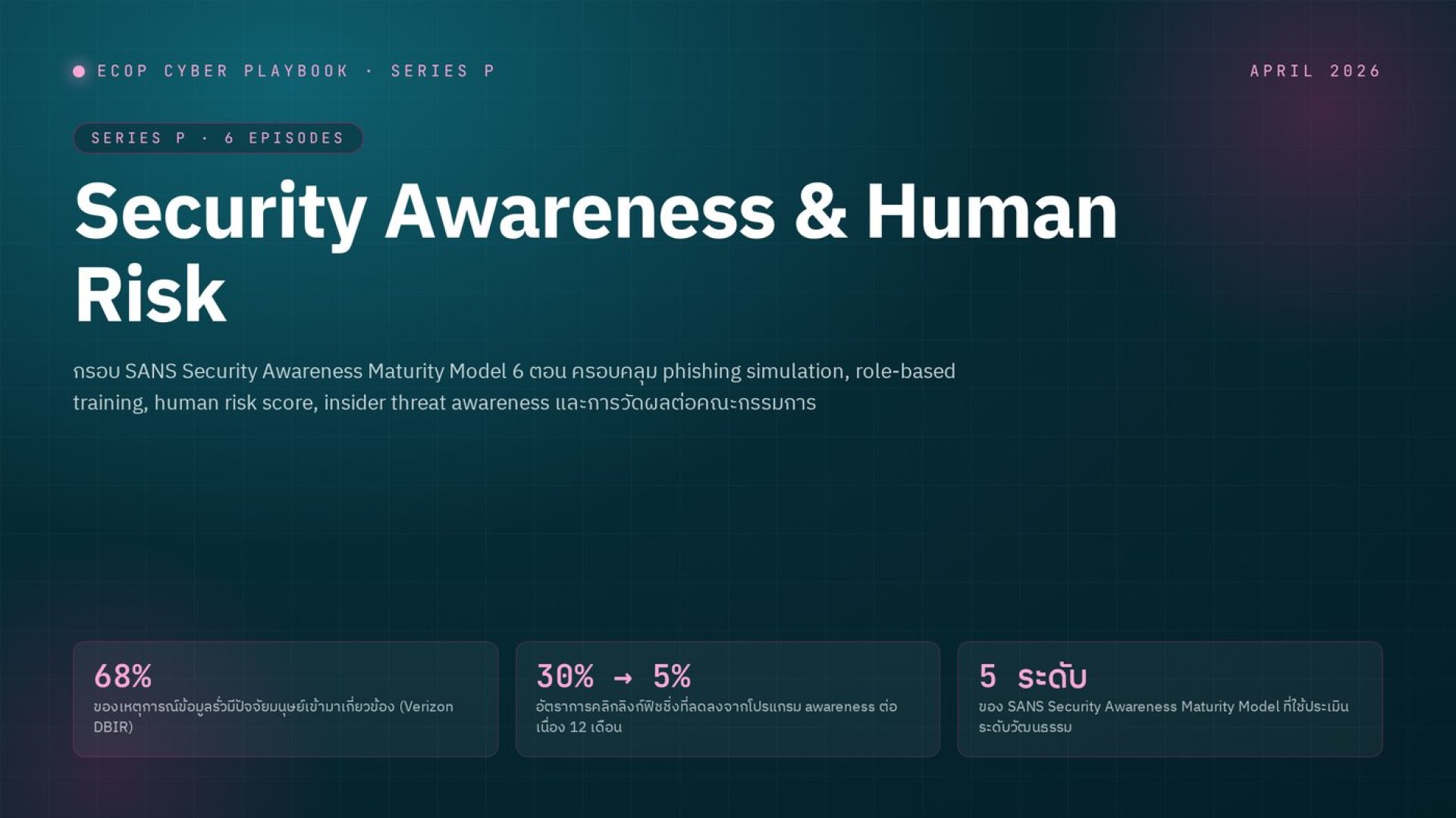

Verizon DBIR 2024 ระบุว่า 68% ของเหตุการณ์ข้อมูลรั่วมีปัจจัยมนุษย์เข้ามาเกี่ยวข้อง ไม่ว่าจะเป็นการคลิกลิงก์ฟิชชิ่ง การตั้งค่าผิดพลาด หรือการใช้รหัสผ่านซ้ำ ขณะที่องค์กรส่วนใหญ่ยังจัด security awareness ในรูปแบบ e-learning 30 นาทีปีละครั้ง บทนำนี้อธิบายเหตุผลที่ awareness แบบ one-time ไม่เปลี่ยนพฤติกรรม และชี้ให้เห็นกรอบของ Human Risk Management (HRM) ที่กำลังเข้ามาแทนที่ SAT (Security Awareness Training) เดิม — เน้นวัดพฤติกรรมรายบุคคลและปรับเนื้อหาให้ตรงกับความเสี่ยงของแต่ละคน

ทำไมเรื่องนี้จึงสำคัญกับองค์กรไทยในปี 2569

การอบรมประจำปีมักเน้นเนื้อหาเพื่อตอบโจทย์ compliance แต่ไม่ได้เปลี่ยนพฤติกรรม พนักงานฟังในห้องอบรมและลืมภายในไม่กี่สัปดาห์ อีกทั้งไม่มีการทดสอบในสภาพจริง เพื่อให้ผู้เรียนได้ฝึกสังเกต งานวิจัยจาก Osterman Research ระบุว่าโปรแกรมที่รวม phishing simulation ต่อเนื่องกับ micro-learning 5–10 นาทีต่อครั้ง ให้ผลลัพธ์ดีกว่าการอบรมแบบ one-shot อย่างมีนัยสำคัญ

Series P จัดโครงสร้างตามแนวทางการสร้างวัฒนธรรมความปลอดภัยจากการรับรู้ ไปสู่การเปลี่ยนแปลงพฤติกรรม และปิดด้วยวัฒนธรรมที่ยั่งยืน เริ่มจากหลักการเรียนรู้ของผู้ใหญ่และเหตุผลที่การอบรมรายปีไม่เพียงพอ ต่อด้วยการออกแบบ phishing simulation และ role-based training ที่แตกต่างกันตามบทบาท การสร้าง human risk score เพื่อระบุพฤติกรรมเสี่ยงรายบุคคล การสื่อสารเรื่อง insider threat awareness และปิดท้ายด้วยตัวชี้วัด

68%

ของเหตุการณ์ข้อมูลรั่วมีปัจจัยมนุษย์เข้ามาเกี่ยวข้อง (Verizon DBIR)

ลดลงอย่างมาก

อัตราการคลิกลิงก์ฟิชชิ่งในองค์กรที่ดำเนินโปรแกรม awareness ต่อเนื่อง 12 เดือน (KnowBe4 Phishing by Industry Benchmarking)

5 ระดับ

ของ SANS Security Awareness Maturity Model ที่ใช้ประเมินระดับวัฒนธรรม

สิ่งที่คุณจะได้จากคู่มือเล่มนี้

คู่มือเล่มนี้แบ่งออกเป็น 6 บท เรียงลำดับจากพื้นฐานความรู้ความเข้าใจในภัยคุกคาม ไปจนถึงการวางกลยุทธ์ การลงมือปฏิบัติ และการวัดผล แต่ละบทจะสรุปแนวคิดหลัก ศัพท์สำคัญ และข้อควรทำจริงให้อ่านเข้าใจได้โดยไม่ต้องมีพื้นฐานเทคนิคมาก่อน

CHAPTER ONE · WHY IT FAILS

บทที่ 01 · ทำไม awareness ที่ปีละครั้งจึงไม่ได้ผล

Security awareness training แบบ e-learning ปีละครั้ง 30–60 นาที มีปัญหาหลัก 3 ข้อ — (1) เนื้อหากว้างเกินไปไม่ตรงกับงานจริง, (2) ความถี่ต่ำเกินไปทำให้พนักงานลืมภายใน 3–6 เดือน, (3) ไม่มี feedback loop ที่วัดว่าเรียนแล้วเปลี่ยนพฤติกรรมหรือไม่ ผลคือองค์กรผ่าน audit ทุกปีแต่ยังถูก phishing สำเร็จในอัตราเดิม

“e-learning ที่ทุกคนกด Next เร็วที่สุดเพื่อให้จบ ไม่ใช่ training — เป็นกิจกรรม compliance”

CHAPTER TWO · PHISHING SIMULATION

บทที่ 02 · Phishing Simulation Program

Phishing simulation ที่มีประสิทธิภาพมี principle 3 ข้อ — (1) ระดับความยากสอดคล้องกับ baseline ปัจจุบัน (ยากขึ้นทีละขั้น), (2) หลังคลิกต้องมี 'just-in-time training' 2–3 นาทีแทนการดุ, (3) เนื้อหาเกี่ยวข้องกับบทบาทของผู้รับ เช่น Finance ได้ BEC-style email ขณะที่ Developer ได้ email ขอให้ update dependency

“Phishing simulation ที่ยากเกินไปทำให้ทีมรู้สึกว่าถูกจับผิด แทนที่จะเรียนรู้”

CHAPTER THREE · ROLE-BASED TRAINING

บทที่ 03 · Role-Based Training

แทนที่จะให้ทุกคนเรียนเนื้อหาเดียวกัน การแบ่ง training ตาม role ทำให้ content relevant มากขึ้น — Developer ต้องเรียน OWASP Top 10, secure coding, dependency hygiene, supply chain attack — Finance ต้องเรียน BEC, invoice fraud, vendor verification, wire transfer procedure — Executive ต้องเรียน whaling, CEO fraud, travel security, deepfake awareness

“Developer ไม่ต้องการเรียน phishing เป็นหลัก — แต่ต้องการเรียน secure coding และ supply chain attack”

CHAPTER FOUR · HUMAN RISK SCORE

บทที่ 04 · Human Risk Score

Human Risk Management (HRM) platform อย่าง Hoxhunt, Proofpoint Nexus, Living Security คำนวณคะแนนความเสี่ยงของพนักงานรายบุคคล จาก phishing click history, training completion, password hygiene, VPN usage pattern, SaaS usage คะแนนสูงแสดงว่าพนักงานนั้นมีความเสี่ยงสูง

การใช้ score อย่างเหมาะสมไม่ใช่การลงโทษ — แต่เป็นการ trigger intervention ที่ตรงกับความเสี่ยง เช่น ส่ง training เพิ่มเติม, คุยกับ manager, หรือจำกัด access ต่อระบบ high-risk ชั่วคราว การเปิดเผย score ต่อ manager ต้องทำอย่างระมัดระวังเพื่อไม่ให้เกิด stigma

“Human Risk Score ที่เปิดเผยต่อ manager ทำให้การฝึกเฉพาะบุคคลกลายเป็น conversation ไม่ใช่การลงโทษ”

CHAPTER FIVE · INSIDER THREAT

บทที่ 05 · Insider Threat Awareness

Ponemon Cost of Insider Threats Report ระบุว่า 62% ของ insider incident เป็น unintentional (ความผิดพลาด) ขณะที่ 23% เป็น malicious (เจตนา) และ 15% เป็น credential theft ของ outsider การให้ความสำคัญกับการลด unintentional error ให้ผลสูงกว่าการไล่จับ malicious insider

การสร้างวัฒนธรรม 'see something, say something' ที่พนักงานรู้สึก safe ในการรายงานพฤติกรรมผิดปกติของเพื่อนร่วมงาน หรือของตัวเอง เป็นหัวใจของ insider threat program ที่ได้ผล — ต้องมี anonymous reporting channel และ no-retaliation policy

“Insider threat ส่วนใหญ่ไม่ใช่ malicious — คือคนที่ตั้งใจดีแต่ทำผิดพลาดเพราะไม่เข้าใจ”

CHAPTER SIX · REPORTING

บทที่ 06 · Metrics & Board Reporting

KPI ที่ดีของ security awareness program วัด outcome ไม่ใช่ activity — (1) Phishing report rate (เป้า 40%+ ภายใน 12 เดือน), (2) Phishing click rate (เป้า <5%), (3) Average time to report (เป้า <5 นาที), (4) Training completion rate (เป้า 95%+), (5) Security behavior score ที่ compute จาก multiple signal

“KPI ของ security culture คือ 'จำนวนพนักงานที่รายงาน phishing suspect' — ไม่ใช่จำนวนคนที่คลิก”

บทสรุป

Security awareness ไม่ใช่โครงการที่ทำครั้งเดียวแล้วจบ — เป็นการลงทุนระยะยาวในการสร้างวัฒนธรรมที่พนักงานทำพฤติกรรมปลอดภัยโดยธรรมชาติ

หากท่านต้องการเนื้อหาฉบับเต็มที่ครอบคลุมทุกบท พร้อมแนวปฏิบัติเชิงเทคนิค ตัวอย่าง workflow และคำศัพท์เฉพาะทาง กดตาม URL นี้เพื่อดาวน์โหลด:

Related Content