Threat Landscape SEA

Last updated: 29 Apr 2026

14 Views

Threat actor ที่โจมตีองค์กรไทยส่วนใหญ่ไม่ได้มาจากทั่วโลก แต่มีกลุ่มเฉพาะที่มุ่งเป้าในภูมิภาคเอเชียตะวันออกเฉียงใต้ การเข้าใจว่าใครคือศัตรู ใช้เทคนิคใด และมุ่งเป้าอุตสาหกรรมไหน ทำให้การลงทุน defense ตรงจุดมากกว่าการไล่ตามรายงานภัยคุกคามทั่วโลก บทนำนี้จะพาผู้อ่านสำรวจแนวโน้มภัยคุกคามไซเบอร์ที่ปรากฏในอาเซียนตั้งแต่ปี 2567 และชี้ให้เห็นว่าเหตุใด CTI จึงต้องเริ่มจากบริบทของผู้โจมตี ไม่ใช่จากรายการเทคโนโลยี

ทำไมเรื่องนี้จึงสำคัญกับองค์กรไทยในปี 2569

ลักษณะของภัยคุกคามไซเบอร์ในประเทศไทยปี 2569 แตกต่างจากช่วงก่อนการระบาดใหญ่อย่างชัดเจน จากเดิมที่โจทย์หลักคือการป้องกัน commodity malware และ phishing campaign แบบ mass ในปัจจุบันทีม SOC ของไทยต้องเผชิญทั้งการโจมตีเชิงเป้าหมายที่สนับสนุนโดยรัฐ กลุ่ม ransomware-as-a-service ที่มีความเชี่ยวชาญสูง และ commodity threat ที่ใช้เทคนิคเดียวกับผู้โจมตีระดับ APT เช่น living-off-the-land

Verizon DBIR 2024 ระบุว่า 68% ของเหตุการณ์ข้อมูลรั่วทั่วโลกเกี่ยวข้องกับองค์ประกอบมนุษย์ อาทิ การตั้งค่าผิดพลาด การใช้ credential ซ้ำ และการถูก social engineering ทำให้ทีม SOC ไม่สามารถพึ่งพา control ทางเทคนิคเพียงอย่างเดียว และต้องออกแบบการตรวจจับที่ครอบคลุมพฤติกรรมของผู้ใช้ รวมถึงการบริหาร identity อย่างเข้มงวด

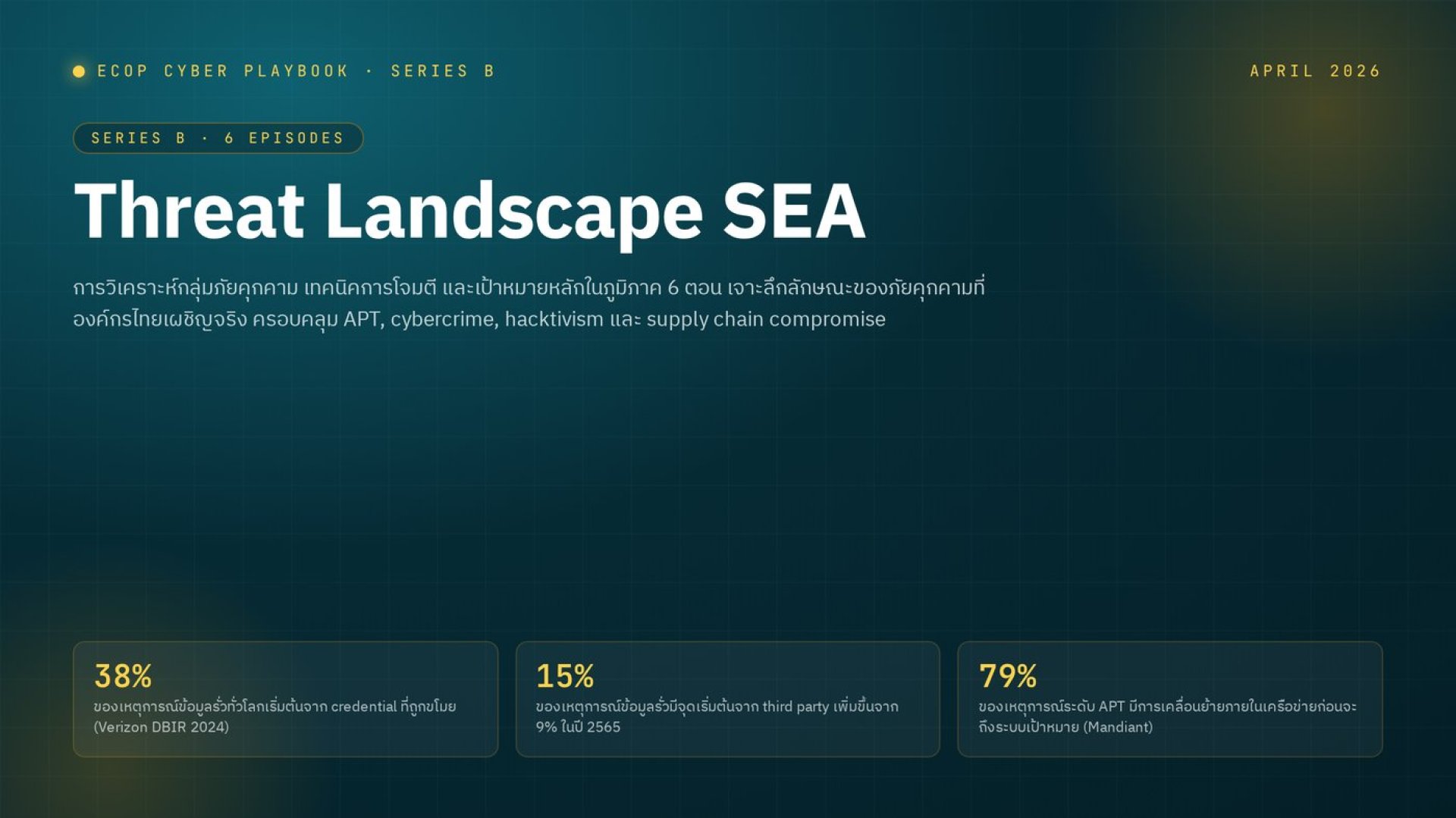

38%

ของเหตุการณ์ข้อมูลรั่วทั่วโลกเริ่มต้นจาก credential ที่ถูกขโมย (Verizon DBIR 2024)

15%

ของเหตุการณ์ข้อมูลรั่วมีจุดเริ่มต้นจาก third party เพิ่มขึ้นจาก 9% ในปี 2565

79%

ของเหตุการณ์ระดับ APT มีการเคลื่อนย้ายภายในเครือข่ายก่อนจะถึงระบบเป้าหมาย (Mandiant)

สิ่งที่คุณจะได้จากคู่มือเล่มนี้

คู่มือเล่มนี้แบ่งออกเป็น 6 บท เรียงลำดับจากพื้นฐานความรู้ความเข้าใจในภัยคุกคาม ไปจนถึงการวางกลยุทธ์ การลงมือปฏิบัติ และการวัดผล แต่ละบทจะสรุปแนวคิดหลัก ศัพท์สำคัญ และข้อควรทำจริงให้อ่านเข้าใจได้โดยไม่ต้องมีพื้นฐานเทคนิคมาก่อน

CHAPTER ONE · THE ACTORS

บทที่ 01 · SEA Threat Actors

ผู้ไม่หวังดีที่โจมตีในเอเชียตะวันออกเฉียงใต้แบ่งเป็น 4 กลุ่มหลัก ได้แก่ (1) กลุ่ม state-sponsored เช่น Mustang Panda, APT41, Lazarus ที่มีแรงจูงใจเชิงภูมิรัฐศาสตร์ (2) กลุ่ม financially-motivated เช่น FIN7, TA505 ที่มุ่งโจมตีเพื่อเงินโดยตรง (3) กลุ่ม ransomware เช่น LockBit, BlackCat, Akira ที่ทำงานในรูปแบบ RaaS และ (4) กลุ่ม hacktivist ที่โจมตีเพื่อแสดงออกทางการเมือง

“ศัตรูไม่ได้สุ่มโจมตี — พวกเขาเลือกเหยื่อตามอุตสาหกรรม ภูมิศาสตร์ และช่องโหว่ที่รู้”

CHAPTER TWO · THE FINANCIAL TARGET

บทที่ 02 · Financial Sector Attacks

Banking trojan ตระกูล IcedID, Qakbot, Trickbot ยังคงเคลื่อนไหวในภูมิภาค แม้ Qakbot จะถูก takedown ในปี 2023 แต่กลุ่มผู้พัฒนากลับสร้าง variant ใหม่ภายในไม่กี่เดือน ส่วน Business Email Compromise (BEC) เป็นภัยที่ล่าช้าในการตรวจจับ เพราะใช้วิธี social engineering กับพนักงานฝ่ายการเงิน ไม่ได้พึ่ง malware

“ภาคการเงินในเอเชียตะวันออกเฉียงใต้เป็นเป้าหมายอันดับต้น เพราะมูลค่าสูงและยังมี legacy system จำนวนมาก”

CHAPTER THREE · THE RANSOMWARE FRONT

บทที่ 03 · Ransomware Groups Active in SEA

RaaS ecosystem มี 3 บทบาทหลัก ได้แก่ (1) operator ที่พัฒนา ransomware และ infrastructure (2) affiliate ที่เข้าถึงและเข้ารหัสเหยื่อ (3) Initial Access Broker (IAB) ที่ขาย credential หรือ access ที่ขโมยมา การเข้าใจ ecosystem นี้ช่วยให้ทีม defense รู้ว่าการตัดที่ IAB layer ผ่าน MFA และ endpoint security เป็น control ที่ลด affiliate การเข้ามาได้มาก

“Ransomware ไม่ใช่ malware — มันคือธุรกิจที่มีโครงสร้างและขั้นตอนเหมือนบริษัทจริง”

CHAPTER FOUR · THE STATE ACTORS

บทที่ 04 · State-Sponsored Activity

Mustang Panda (TA416) เป็นกลุ่มที่มุ่งเป้ารัฐบาล NGO และองค์กรในภูมิภาคมาอย่างต่อเนื่อง ใช้ spear phishing พร้อม lure document เกี่ยวกับ ASEAN หรือ geopolitics APT41 เป็นกลุ่มที่หายากเพราะทำทั้ง espionage และ financially-motivated ขณะที่ Lazarus ของเกาหลีเหนือเน้น crypto exchange และธนาคาร

“APT ไม่ได้มาหาเงิน แต่มาหาข้อมูลและการแทรกซึม — การจับจึงต้องใช้เวลาและความอดทน”

CHAPTER FIVE · THE SUPPLY CHAIN

บทที่ 05 · Supply Chain Threats

เหตุการณ์ SolarWinds, 3CX, XZ Utils backdoor แสดงให้เห็นว่าผู้โจมตีระดับสูงเลือกเจาะผ่าน software vendor ที่มีลูกค้านับพันพร้อมกัน — วิธีนี้ efficient กว่าการโจมตีทีละองค์กร สำหรับประเทศไทย การใช้ open-source dependency จำนวนมากในระบบภาครัฐและเอกชนเป็นช่องทางที่น่ากังวล

การป้องกันเริ่มจาก SBOM (Software Bill of Materials) ที่บังคับให้ vendor ส่งมอบ จากนั้นใช้ SCA (Software Composition Analysis) ตรวจสอบ CVE อย่างต่อเนื่อง พร้อม policy ว่าจะใช้ dependency ที่ไม่ได้รับการดูแลไม่ได้

“ช่องทางโจมตีที่ง่ายที่สุดในปัจจุบัน คือการแฝงผ่าน vendor ที่คุณไว้ใจอยู่แล้ว”

CHAPTER SIX · THE INTELLIGENCE CYCLE

บทที่ 06 · CTI Collection & Dissemination

CTI ที่ดีเดินตามวงจรคลาสสิก 6 ขั้นตอน ได้แก่ Planning & Direction, Collection, Processing, Analysis & Production, Dissemination และ Feedback แต่ละขั้นตอนมี deliverable ที่ต่างกัน — การเก็บข้อมูลโดยไม่กำหนด requirement ตั้งแต่ต้นทำให้ผลลัพธ์กระจัดกระจายและใช้งานไม่ได้

Requirement ที่ดีต้องผูกกับ business question เช่น 'ใครคือภัยคุกคามต่อระบบ core banking ของเรา' ไม่ใช่ 'ขอ IOC ทั้งหมดของ LockBit' — คำถามที่ชัดเจนคือจุดเริ่มของ intelligence product ที่มีคุณภาพ

“CTI ที่ไม่ส่งถึงผู้ตัดสินใจในรูปแบบที่เขาใช้งานได้ คือเพียง dashboard สวย ๆ”

บทสรุป

ภูมิทัศน์ภัยคุกคามของเอเชียตะวันออกเฉียงใต้ไม่ได้แตกต่างจากโลกอย่างสิ้นเชิง แต่มีลักษณะเฉพาะที่การลงทุน defense ต้องเข้าใจ — ภาคการเงินเป็นเป้าหมายที่ใหญ่, APT ของจีนและเกาหลีเหนือมีความเคลื่อนไหวต่อเนื่อง, และ ransomware ใน ecosystem RaaS ยังคงเติบโต

หากท่านต้องการเนื้อหาฉบับเต็มที่ครอบคลุมทุกบท พร้อมแนวปฏิบัติเชิงเทคนิค ตัวอย่าง workflow และคำศัพท์เฉพาะทาง กดตาม URL นี้เพื่อดาวน์โหลด:

Related Content