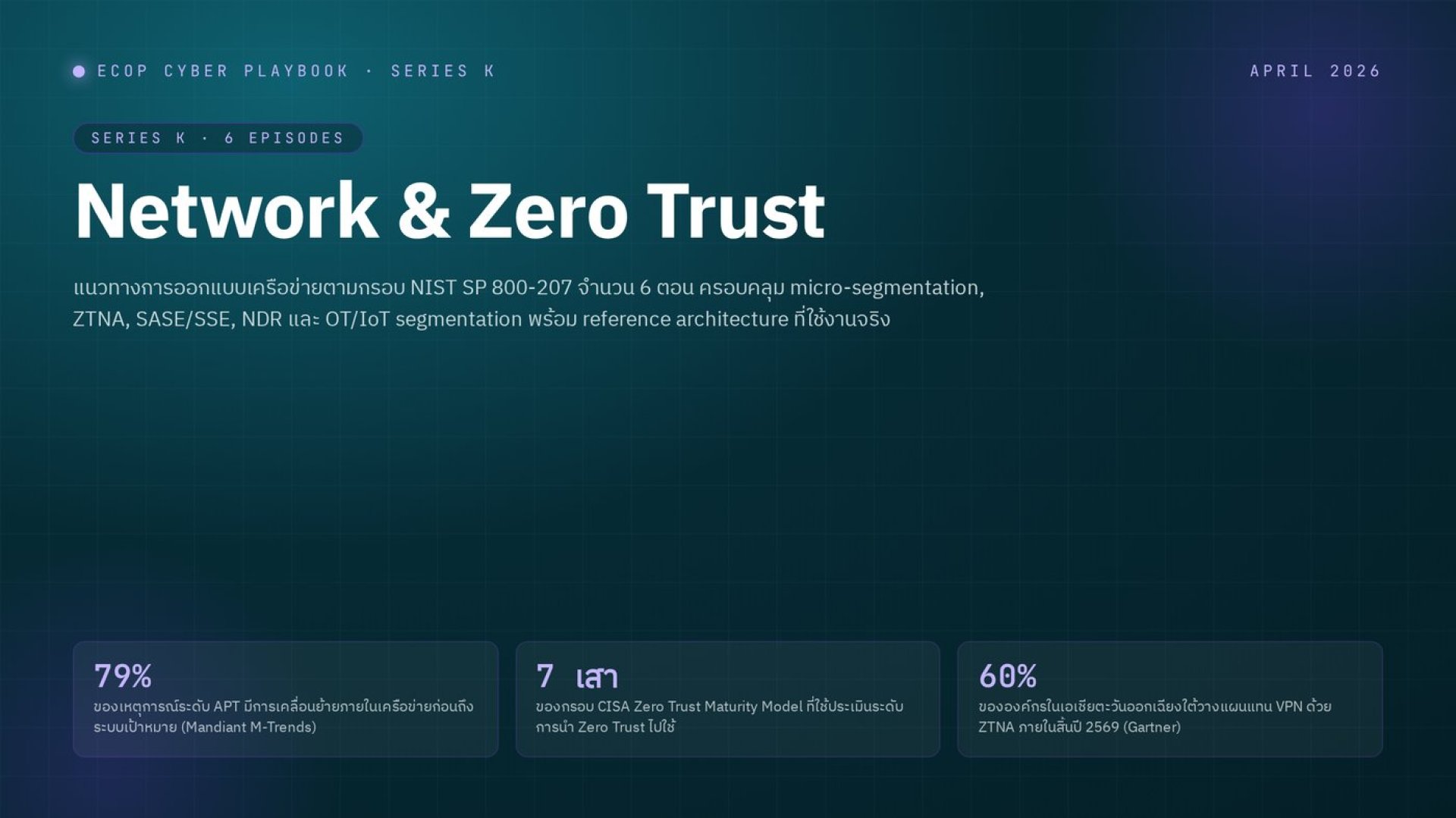

Network & Zero Trust

Last updated: 30 Apr 2026

8 Views

องค์กรไทยจำนวนมากยังมี network ที่ flat — endpoint ใด ๆ สามารถเข้าถึงทุก server ได้เมื่อ authenticate สำเร็จ ทำให้ ransomware ที่เข้าผ่าน laptop ของ HR สามารถกระจายไปยัง core banking ในไม่กี่ชั่วโมง บทนำนี้อธิบายแนวคิด Zero Trust network, micro-segmentation และ ZTNA ที่แทนที่ VPN แบบเดิม พร้อมสรุปว่าเหตุใดการจำกัดขอบเขตการเคลื่อนไหวภายใน network จึงสำคัญไม่น้อยไปกว่าการป้องกันไม่ให้ผู้โจมตีเข้ามา

ทำไมเรื่องนี้จึงสำคัญกับองค์กรไทยในปี 2569

เมื่อพนักงานเข้าถึงระบบจากหลายสถานที่ และ workload ถูกกระจายไปยัง public cloud หลายราย แนวคิดของ trusted internal network กับ untrusted external network เริ่มไม่สอดคล้องกับความเป็นจริงเชิงปฏิบัติ ผู้โจมตีที่ผ่านด่านแรกได้แล้ว สามารถเคลื่อนย้ายภายในเครือข่ายได้โดยไม่มีด่านตรวจที่เพียงพอ ด้วยเหตุนี้ Zero Trust จึงเสนอให้ทุก flow ต้องผ่านการตรวจสอบ ไม่ว่าจะมาจากตำแหน่งใด

Series K จัดโครงสร้างตามลำดับการปรับเปลี่ยนสถาปัตยกรรม ตั้งแต่ทำความเข้าใจหลักการของ Zero Trust การวาง micro-segmentation ใน data center และ cloud การเปลี่ยนผ่านจาก VPN ไปสู่ ZTNA การรวบ network security ในรูปแบบ SASE/SSE การตรวจจับ lateral movement ด้วย NDR และปิดท้ายด้วยการจัดการ OT/IoT network ที่มีลักษณะเฉพาะ

79%

ของเหตุการณ์ระดับ APT มีการเคลื่อนย้ายภายในเครือข่ายก่อนถึงระบบเป้าหมาย (Mandiant M-Trends)

5 เสา

ของกรอบ CISA Zero Trust Maturity Model v2.0 (Identity, Devices, Networks, Applications & Workloads, Data) พร้อม 3 cross-cutting capabilities

60%

ขององค์กรในเอเชียตะวันออกเฉียงใต้วางแผนแทน VPN ด้วย ZTNA ภายในสิ้นปี 2569 (Gartner)

สิ่งที่คุณจะได้จากคู่มือเล่มนี้

คู่มือเล่มนี้แบ่งออกเป็น 6 บท เรียงลำดับจากพื้นฐานความรู้ความเข้าใจในภัยคุกคาม ไปจนถึงการวางกลยุทธ์ การลงมือปฏิบัติ และการวัดผล แต่ละบทจะสรุปแนวคิดหลัก ศัพท์สำคัญ และข้อควรทำจริงให้อ่านเข้าใจได้โดยไม่ต้องมีพื้นฐานเทคนิคมาก่อน

CHAPTER ONE · THE PRINCIPLES

บทที่ 01 · Zero Trust Network Primer

NIST SP 800-207 วางหลักการพื้นฐานของ Zero Trust ไว้ 7 ข้อ — ทุก resource คือ resource, ทุก communication ต้อง secure โดยไม่สนใจ location, access ให้ per-session, access ตาม dynamic policy, monitor integrity ของ asset, authenticate และ authorize ต่อเนื่อง, collect ข้อมูลเพื่อปรับปรุง policy หลักการเหล่านี้แปลว่าไม่มี 'trusted zone' อีกต่อไป — ทุก request ต้องถูกตรวจสอบ

“Zero Trust ไม่ใช่สินค้าที่ซื้อได้ แต่คือ architectural principle ที่ต้องแปลเป็น control ในทุกชั้น”

CHAPTER TWO · THE SEGMENTATION

บทที่ 02 · Micro-Segmentation

Micro-segmentation คือการแบ่ง network ให้ละเอียดในระดับ workload (VM, container, pod) โดย default-deny และเปิดเฉพาะ communication ที่จำเป็น เครื่องมือที่ได้รับความนิยมได้แก่ VMware NSX, Cisco Tetration, Illumio, Guardicore (Akamai), และ native tool ของ cloud เช่น AWS Security Groups, Azure NSG, GCP Firewall Rules

“Micro-segmentation ที่ดีคือ segmentation ที่ผู้โจมตีมองไม่เห็นว่ามี boundary”

CHAPTER THREE · THE ACCESS

บทที่ 03 · ZTNA แทน VPN

VPN เมื่อ authenticate สำเร็จ ให้สิทธิ์เข้าถึง network ทั้งหมด (หรือ subset ขนาดใหญ่) ซึ่งเป็น attack surface ใหญ่หากผู้ใช้ถูก compromise ZTNA (Zero Trust Network Access) เปลี่ยนเป็นการให้สิทธิ์ต่อ application — user authenticate แล้วได้สิทธิ์เข้าเฉพาะ application ที่ policy อนุญาต ไม่เห็น application อื่นแม้อยู่ใน network เดียวกัน

“VPN ให้สิทธิ์ network-wide — ZTNA ให้สิทธิ์ application-wide เท่านั้น”

CHAPTER FOUR · THE EDGE

บทที่ 04 · SASE & SSE

SASE (Secure Access Service Edge) โดย Gartner ปี 2562 รวม SD-WAN + security service (SWG, CASB, FWaaS, ZTNA) ใน cloud-delivered platform เดียว ข้อได้เปรียบคือ user ไม่ต้อง VPN กลับ HQ ก่อนเข้า cloud — traffic เข้า SASE PoP ใกล้ที่สุด ประมวลผล security policy แล้วต่อตรงไปยัง SaaS/cloud

“SASE ไม่ใช่ SD-WAN + firewall ใส่กล่องเดียว — เป็นการคิดใหม่เรื่อง secure access”

CHAPTER FIVE · THE DETECTION

บทที่ 05 · Network Detection & Response

Network Detection and Response (NDR) ดู traffic ภายใน network เพื่อตรวจจับพฤติกรรมผิดปกติ — lateral movement, C2 beaconing, data exfiltration, internal reconnaissance เครื่องมือ NDR เช่น Darktrace, ExtraHop, Corelight, Vectra AI, Cisco Stealthwatch ใช้ ML baseline พฤติกรรมปกติและ alert เมื่อมี deviation

“NDR เห็นสิ่งที่ EDR มองไม่เห็น — traffic ที่ไม่มี agent ติดตั้ง”

CHAPTER SIX · THE INDUSTRIAL

บทที่ 06 · OT & IoT Segmentation

OT (Operational Technology) network ใน industrial environment มี characteristic ต่างจาก IT — availability สำคัญกว่า confidentiality, protocol ที่ไม่ได้ออกแบบเพื่อ security (Modbus, DNP3, S7), และ device ที่ patch ไม่ได้ง่าย Purdue Model แบ่ง OT ออกเป็น Level 0-5 โดย Level 0-3 เป็น OT ล้วน Level 4-5 เป็น IT การวาง DMZ ระหว่าง Level 3 และ Level 4 (industrial DMZ) เป็น best practice

“OT network ที่เชื่อมกับ IT = safety risk ไม่ใช่แค่ security risk”

บทสรุป

ในปี 2569 การออกแบบ network ที่ยังพึ่งพา perimeter firewall เป็น control หลักคือการเตรียม attack surface ที่กว้างให้ผู้โจมตี Zero Trust + micro-segmentation + ZTNA + NDR เป็นชุด capability ที่ทำงานร่วมกันเพื่อสร้าง defense-in-depth ที่แท้จริง

หากท่านต้องการเนื้อหาฉบับเต็มที่ครอบคลุมทุกบท พร้อมแนวปฏิบัติเชิงเทคนิค ตัวอย่าง workflow และคำศัพท์เฉพาะทาง กดตาม URL นี้เพื่อดาวน์โหลด:

Related Content