Ghost Calls ซ่อน C2 ผ่าน Zoom และ Teams อย่างแนบเนียน

Last updated: 8 Aug 2025

212 Views

สรุปข้อมูล

พบเทคนิคใหม่ชื่อว่า Ghost Calls ซึ่งใช้ประโยชน์จาก TURN Server และ WebRTC ของแอปพลิเคชันสำหรับการประชุมออนไลน์แบบ Real-time ที่มี Latency ต่ำ และทำงานผ่าน Media Servers ที่กระจายอยู่ทั่วโลกอย่าง Zoom และ Microsoft Teams เป็นช่องทางการติดต่อสื่อสาร Command-and-Control (C2) เพื่อหลีกเลี่ยงการตรวจจับต่าง ๆ

รายละเอียดเพิ่มเติม

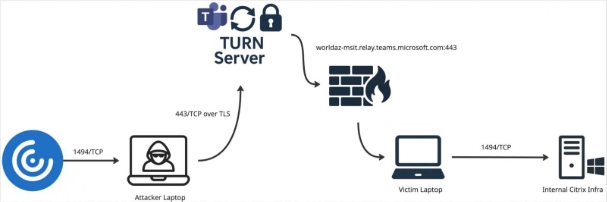

ในการทำงานของ Ghost Calls ใช้ประโยชน์จาก Traversal Using Relays around NAT (TURN) ซึ่งเป็นโปรโตคอลที่ถูกใช้ในการ Video Call, VoIP และ WebRTC เพื่อให้ Device ที่อยู่หลัง NAT Firewall สามารถติดต่อสื่อสารกันได้ เมื่อ Cilent Zoom หรือ Teams เข้าร่วมประชุมระบบจะสร้าง TURN Credential ชั่วคราวขึ้นมาให้สำหรับ Session นั้น ๆ ซึ่งเทคนิค Ghost Calls สามารถดักจับและใช้ Credential ข้างต้นนี้ เพื่อสร้าง WebRTC Tunnel ผ่าน TURN Server ระหว่างเครื่องของแฮกเกอร์และเครื่องเหยื่อ

รูปที่ 1: การ Forwarding Local Port ผ่านเทคนิค Ghost Calls

โดยปกติแล้วการสร้าง C2 Tunnel จะต้องใช้โดเมนหรือ IP Address ของแฮกเกอร์ซึ่งจะง่ายต่อการตรวจจับ แต่ในเทคนิค Ghost Calls: Traffic จะวิ่งผ่านโดเมนที่น่าเชื่อถือ เช่น zoom[.]us หรือ teams[.]Microsoft[.]com ทำให้แฮกเกอร์สามารถหลีกเลี่ยงการตรวจจับจาก Firewall, Proxy และ TLS Inspection นอกจากนี้ Traffic WebRTC ถูก Encrypt แบบ End-to-end อีกด้วย

ผลกระทบจากการโจมตี

จากเทคนิคการโจมตี Ghost Calls ที่อาศัยแอปพลิเคชันการประชุมออนไลน์ เช่น ZoomและMicrosoft Teams เป็นช่องทางการสื่อสาร C2 ทำให้แฮกเกอร์สามารถ Remote เข้าควบคุมระบบของเหยื่อและดำเนินการอันตรายต่าง ๆ ที่ไม่ได้รับอนุญาตบนเครื่องของเหยื่อ อาทิ การขโมยข้อมูลที่สำคัญ และการติดตั้งมัลแวร์เพิ่มเติม

คำแนะนำ

- จำกัดการใช้งาน TURN Server ให้อยู่ใน Whitelist ที่กำหนดเท่านั้น

- ปิดการใช้งาน WebRTC บนอุปกรณ์หรือแอปพลิเคชันที่ไม่จำเป็นต้องใช้

- ตรวจสอบการใช้งาน TURN Credentials โดยเฉพาะ Session ที่ไม่สัมพันธ์กับการประชุมจริง

- จำกัดสิทธิ์ของผู้ใช้งานไม่ให้ติดตั้งหรือลงรัน Executable ที่เชื่อมต่อ WebRTC ได้

- ตรวจสอบการทำงานและไฟล์เพื่อตรวจจับกิจกรรมที่ผิดปกติ

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ทำการ Full-Scan ที่ Endpoint ทุก ๆ ครั้งต่อสัปดาห์ เพื่อป้องกันไฟล์อันตราย

แหล่งอ้างอิง

Related Content