แคมเปญการโจมตีไปยัง IIS และ Linux Servers ของประเทศเกาหลีใต้ด้วยมัลแวร์ Backdoor

Last updated: 1 Jul 2025

266 Views

สรุปข้อมูล

พบแคมเปญการโจมตี Web Server ทั้งบนระบบปฏิบัติการ Windows และ Linux ในประเทศเกาหลีใต้ โดยใช้เครื่องมือ Open-source อย่าง MeshAgent และ SuperShell รวมไปถึงมัลแวร์ Backdoor ชื่อ WogRAT ผ่านการใช้ประโยชน์จากช่องโหว่ที่แฮกเกอร์สามารถอัปโหลดไฟล์ในการติดตั้ง Web Shell ลงในระบบของเหยื่อ เพื่อดำเนินการ Reconnaissance และ Lateral Movement ต่อไป

รายละเอียดการโจมตี

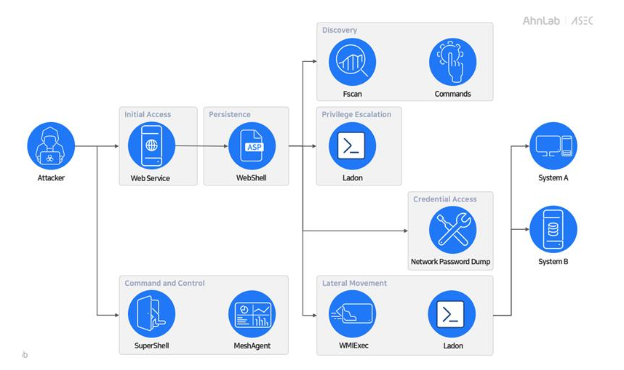

รูปที่ 1: ขั้นตอนการโจมตี

- ช่องทางการ Initial Access ของแคมเปญการโจมตีนี้ยังไม่สามารถยืนยันได้แน่ชัด แต่จากการวิเคราะห์ของ AhnLab Security Intelligence Center (ASEC) พบ Web Shell หลายตัวใน Path ซึ่งแสดงว่าแฮกเกอร์ใช้ช่องโหว่อัปโหลดไฟล์ เพื่อรันคำสั่งอันตรายระบบ และติดตั้ง Payload เพิ่มเติม

- หลังเข้าระบบได้ แฮกเกอร์ใช้ Web Shell แบบ ASP หรือ ASPX เพื่อรักษาการเข้าถึง และรันคำสั่งต่าง ๆ โดยใช้งาน Web Shell เช่น Chopper, Godzilla และ ReGe-ORG

- ต่อมาแฮกเกอร์ทำการ Discovery ระบบโดยใช้คำสั่งในการรวบรวมข้อมูลของระบบ เช่น ipconfig, whoami และ systeminfo เป็นต้น จากนั้นแฮกเกอร์ใช้ Fscan เพื่อสแกนระบบเครือข่าย

- แฮกเกอร์ใช้เครื่องมือ Ladon และ PowerLadon ซึ่งเป็นเวอร์ชัน PowerShell ของ Ladon เพื่อยกระดับสิทธิ์ โดยใช้ powershell -exec bypass Import-Module .Ladon[.]ps1; Ladon SweetPotato whoami เนื่องจากWeb Shell ที่รันใน Context ของ w3wp[.]exe ไม่มีสิทธิ์เพียงพอ

- ในการดำเนินการขั้นตอน Command and Control แฮกเกอร์จะติดตั้ง SuperShell และ MeshAgent เพื่อใช้ในการควบคุมระบบของเหยื่อ:

- SuperShell เขียนด้วยภาษา Go ที่สามารถรองรับกับระบบปฏิบัติการได้หลากหลาย เช่น Windows, Linux หรือ Android ทำหน้าที่เป็น Reverse Shell

- MeshAgent ใช้เก็บรวบรวมข้อมูลของระบบและ Remote Desktop ผ่าน RDP หรือ VNC รวมไปถึงการมีความสามารถคล้ายมัลแวร์ประเภท RAT อาทิ การสั่งรันคำสั่งต่าง ๆ และการถ่ายโอนไฟล์

- นอกจากนี้แฮกเกอร์ทำการอัปโหลดไฟล์ ELF สำหรับ Linux, WogRAT ซึ่งเป็น Backdoor และ Payload ในรูปแบบของไฟล์ PE ถูกดาวน์โหลดจาก IP Address เดียวกัน

- เพื่อให้แฮกเกอร์สามารถดำเนินการ Lateral Movement ได้ แฮกเกอร์จึงขโมย Credential Access โดยใช้ WMIExec, Ladon และ Network Password Dump

- ส่วนการ Lateral Movement เมื่อแฮกเกอร์ได้ NT hash ของบัญชีผู้ดูแลระบบ แล้วใช้ PowerShell และคำสั่งผ่าน MS-SQL Server เพื่อเชื่อมต่อไปยังระบบอื่น ๆ ต่อไป

ผลกระทบจากการโจมตี

แคมเปญการโจมตีดังกล่าวทำให้แฮกเกอร์สามารถเข้าถึงและควบคุม Web Server ผ่าน Web Shell ได้ มีการติดตั้งมัลแวร์และการขโมย Credentials เพื่อใช้เข้าสู่ระบบอื่นภายในเครือข่าย รวมไปถึงการขยายขอบเขตการโจมตีไปยังระบบเครือข่ายที่เชื่อมโยงกันอีกด้วย

สรุปการโจมตี

ขั้นตอนการโจมตีไปยัง Web Server ของประเทศเกาหลีใต้ เริ่มแรกแฮกเกอร์ใช้ช่องโหว่ในการอัปโหลดไฟล์เพื่อฝัง Web Shell ลงในระบบ จากนั้นดำเนินการ Reconnaissance และยกระดับสิทธิ์ด้วย Ladon และ PowerLadon รวมถึงใช้มัลแวร์ Backdoor เช่น SuperShell และ MeshAgent ในขโมยข้อมูล Credential ของระบบเพื่อนำไปดำเนินการโจมตี Lateral Movement เพิ่มเติมต่อไป

คำแนะนำ

- อัปเดตซอฟต์แวร์และแพตช์ระบบทั้ง OS และ Web Server อย่างสม่ำเสมอ

- หมั่นตรวจสอบและจำกัดการใช้งาน cmd, powershell, xp_cmdshell, eval, system() บน Web Server

- จำกัดสิทธิ์ของ Process เช่น w3wp[.]exe ไม่ให้มีสิทธิ์ระดับสูง

- จำกัดการเข้าถึง PowerShell Remoting, WMI, MS-SQL Command Shell เฉพาะบัญชีที่จำเป็นเท่านั้น

- บังคับเปิดการใช้งาน MFA และใช้บัญชี Local Admin แยกจาก Domain Admin

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ตรวจสอบการทำงานและไฟล์ที่อยู่ในระบบเพื่อตรวจจับกิจกรรมที่ผิดปกติ

แหล่งอ้างอิง

https://securityonline.info/iis-linux-servers-hit-by-wograt-meshagent-supershell-malware/

Related Content