มัลแวร์ LianSpy ตัวใหม่ซ่อนตัวโดยการบล็อกฟีเจอร์ความปลอดภัยของ Android

สรุปข้อมูล

มัลแวร์ Android ที่ไม่เคยถูกเปิดเผยมาก่อนชื่อ LightSpy ได้ถูกค้นพบว่ากำลังโจมตีผู้ใช้ชาวรัสเซีย โดยปลอมตัวเป็นแอป Alipay หรือบริการระบบเพื่อหลีกเลี่ยงการตรวจจับ LianSpy ได้โจมตีผู้ใช้ Android มาตั้งแต่เดือนกรกฎาคม 2021 แต่ความสามารถในการซ่อนตัวของมันช่วยให้มันยังไม่ถูกตรวจจับมานานกว่าสามปี Kaspersky เชื่อว่าผู้โจมตีใช้ช่องโหว่ zero-day หรือมีการเข้าถึงอุปกรณ์ทางกายภาพเพื่อแฝงมัลแวร์ลงในอุปกรณ์ มัลแวร์นี้จะได้รับสิทธิ์ root บนอุปกรณ์เพื่อถ่ายภาพหน้าจอ ขโมยไฟล์ และเก็บบันทึกการโทร

รายละเอียดเชิงเทคนิค

มัลแวร์ LianSpy ประกอบด้วยฟีเจอร์และกลไกการหลีกเลี่ยงการตรวจจับที่หลากหลายเพื่อซ่อนตัวบนอุปกรณ์โดยไม่ถูกตรวจพบ

- เมื่อมัลแวร์ติดตั้งแล้วมันจะแฝงตัวเป็นบริการระบบของ Android หรือแอป Alipay

- เมื่อเริ่มทำงาน LianSpy ใช้ su binary ที่มีการเปลี่ยนชื่อเพื่อให้ได้สิทธิ์ root

- เมื่อได้รับสิทธิ์ root มันจะตรวจสอบว่าไม่ได้ทำงานในสภาพแวดล้อม และโหลดการตั้งค่าจากคลัง Yandex Disk การตั้งค่าจะถูกจัดเก็บใน SharedPreferences ของเครื่อง ซึ่งช่วยให้มัลแวร์อยู่รอดได้แม้จะมีการรีบูตเครื่อง

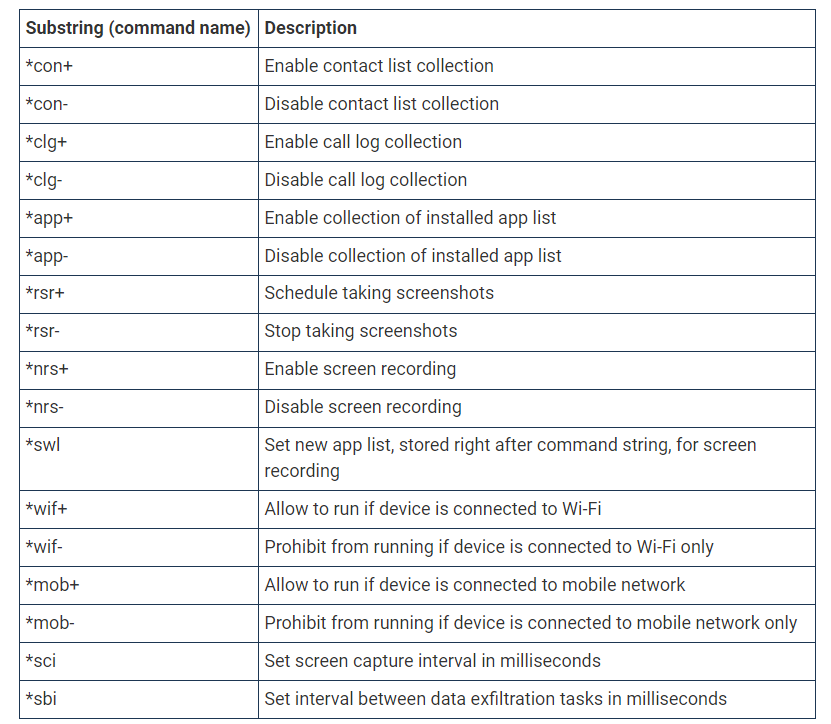

- LianSpy จะระบุว่าข้อมูลใดที่ต้องการโจมตีเวลาที่จะถ่ายภาพหน้าจอและการขโมยข้อมูล และแอปใดที่จะกระตุ้นการจับภาพหน้าจอโดยใช้ media projection API การโจมตีจะใช้ command ตามรูปด้านล่าง

- ข้อมูลที่ถูกขโมยจะถูกจัดเก็บในรูปแบบที่เข้ารหัส AES ในตาราง SQL (Con001) ก่อนที่จะถูกส่งออกไปยัง Yandex Disk ซึ่งต้องใช้กุญแจ RSA ส่วนตัวเพื่ออ่านมัน เพื่อให้แน่ใจว่ามีเพียงผู้โจมตีเท่านั้นที่สามารถเข้าถึงได้

- มัลแวร์จะตรวจสอบการอัปเดตเป็นประจำ (ทุก 30 วินาที) เพื่อรับการตั้งค่าใหม่และบอกกิจกรรมที่เป็นอันตรายที่ควรดำเนินการบนอุปกรณ์

ผลกระทบจากการโจมตี

การโจมตีแบบนี้สามารถทำให้ข้อมูลส่วนตัวของผู้ใช้งาน เช่น ข้อมูลการเข้าสู่ระบบ, ข้อมูลการเงิน และข้อมูลส่วนตัวอื่น ๆ ถูกขโมยได้ และมีความเสี่ยงที่ข้อมูลที่สำคัญอาจถูกเปิดเผยหรือถูกนำไปใช้ประโยชน์โดยไม่ได้รับอนุญาต อีกทั้งมัลแวร์ที่ติดอยู่บนโทรศัพท์ของผู้ใช้งานอาจทำให้เกิดความเสียหายต่อระบบโทรศัพท์ของผู้ใช้งาน เช่น การทำลายข้อมูลหรือทำให้โทรศัพท์ไม่สามารถใช้งานได้ตามปกติ

คำแนะนำ

- หลีกเลี่ยงการคลิกลิงก์ที่น่าสงสัยหรือดาวน์โหลดแอพจากแหล่งที่ไม่น่าเชื่อถือ

- ดำเนินการอัปเดตระบบและซอฟต์แวร์ให้เป็นเวอร์ชันล่าสุด เพื่อป้องการโจมตีผ่านช่องโหว่ดังกล่าว

- ตรวจสอบแอปพลิเคชั่นที่ติดตั้งบนเครื่องเสมอ

สรุปการโจมตี

มัลแวร์ LightSpy ปลอมตัวเป็นแอป Alipay เพื่อหลีกเลี่ยงการตรวจจับ เมื่อทำการติดตั้งสำเร็จ LightSpy จะใช้คำสั่ง su binary ที่มีการเปลี่ยนชื่อเพื่อให้ได้สิทธิ์ root เพื่อสามารถใช้งานฟังก์ชั่นต่าง เพื่อทำการขโมยข้อมูลส่วนตัว ข้อมูลทางการเงิน ข้อมูลการเข้าสู่ระบบต่าง ๆ

แหล่งอ้างอิง

https://www.bleepingcomputer.com/news/security/new-lianspy-malware-hides-by-blocking-android-securityfeature/