Incident Response Readiness

Last updated: 29 Apr 2026

12 Views

IR plan ที่คัดลอกจากเทมเพลตของ vendor และไม่เคยผ่านการซ้อมจริง มักพังในขั้นตอน communication ก่อนที่ทีม technical จะเริ่ม containment ด้วยซ้ำ บทนำนี้อธิบายว่าเหตุใด readiness ไม่ใช่แค่เอกสาร แต่คือการฝึกซ้อมที่ต่อเนื่อง ตั้งแต่การกำหนด severity matrix, การเตรียม playbook ที่แบ่งบทบาทชัดเจน จนถึงการทำ tabletop exercise ที่ให้ผู้บริหารและคณะกรรมการร่วมตัดสินใจภายใต้ความกดดันของเวลา

ทำไมเรื่องนี้จึงสำคัญกับองค์กรไทยในปี 2569

เหตุการณ์ในภูมิภาคอาเซียนปี 2567–2568 แสดงให้เห็นอย่างชัดเจนว่า ความพร้อมรับมือเหตุการณ์ไม่ใช่สิ่งที่เห็นจากการมี playbook ในตู้เอกสาร แต่มาจากการซ้อมที่สม่ำเสมอ และการเรียนรู้หลังเหตุการณ์ที่นำไปสู่การแก้ไขในระดับกระบวนการ สถาบันการเงินหลายแห่งที่เผชิญเหตุการณ์ ransomware รายงานว่า ปัญหาหลักไม่ได้อยู่ที่การตรวจจับช้า แต่อยู่ที่กระบวนการตัดสินใจภายในที่ยาวนานและการสื่อสารที่ขาดความชัดเจน

Series E เริ่มต้นจากการทบทวนกรอบของ NIST SP 800-61 Rev. 2 ที่แบ่ง IR ออกเป็น 4 เฟส ได้แก่ Preparation, Detection and Analysis, Containment-Eradication-Recovery, Post-Incident Activity จากนั้นขยายไปสู่การจัดทำ playbook เฉพาะสถานการณ์ การวางแผนการสื่อสารทั้งภายในและภายนอกองค์กร และการสร้างความพร้อมด้าน forensics ที่รองรับทั้งการสอบสวนภายในและการสนับสนุนคดี

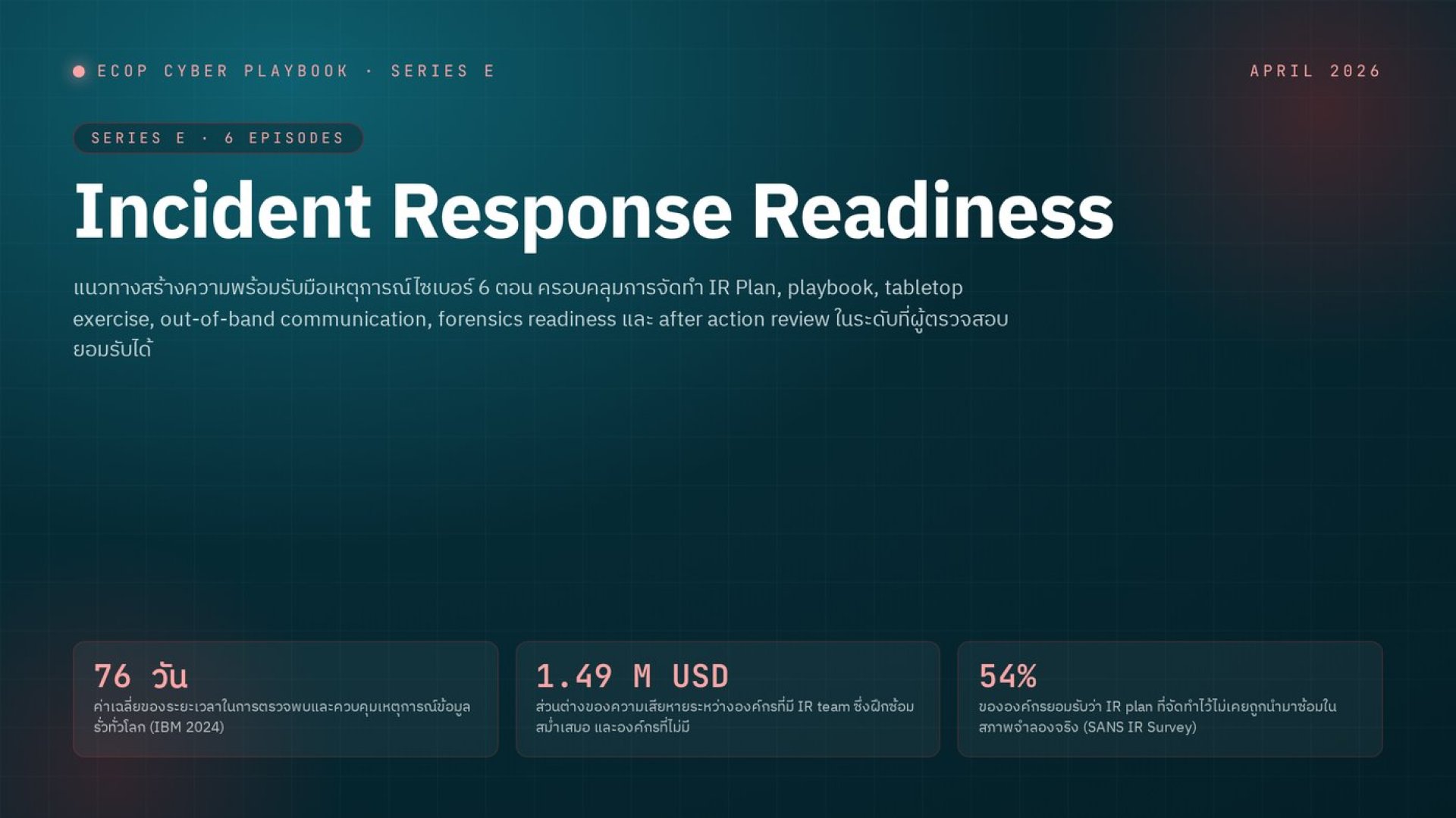

76 วัน

ค่าเฉลี่ยของระยะเวลาในการตรวจพบและควบคุมเหตุการณ์ข้อมูลรั่วทั่วโลก (IBM 2024)

1.49 M USD

ส่วนต่างของความเสียหายระหว่างองค์กรที่มี IR team ซึ่งฝึกซ้อมสม่ำเสมอ และองค์กรที่ไม่มี

54%

ขององค์กรยอมรับว่า IR plan ที่จัดทำไว้ไม่เคยถูกนำมาซ้อมในสภาพจำลองจริง (SANS IR Survey)

สิ่งที่คุณจะได้จากคู่มือเล่มนี้

คู่มือเล่มนี้แบ่งออกเป็น 6 บท เรียงลำดับจากพื้นฐานความรู้ความเข้าใจในภัยคุกคาม ไปจนถึงการวางกลยุทธ์ การลงมือปฏิบัติ และการวัดผล แต่ละบทจะสรุปแนวคิดหลัก ศัพท์สำคัญ และข้อควรทำจริงให้อ่านเข้าใจได้โดยไม่ต้องมีพื้นฐานเทคนิคมาก่อน

CHAPTER ONE · THE PLAN

บทที่ 01 · IR Plan & Playbook

IR Plan ที่ใช้งานได้จริงประกอบด้วยเอกสาร 4 ชั้น — Policy ระดับคณะกรรมการที่กำหนด authority และ risk appetite, Plan ระดับองค์กรที่แบ่งบทบาทและ escalation, Playbook ระดับปฏิบัติการที่บอก step-by-step สำหรับสถานการณ์เฉพาะ (ransomware, DDoS, data breach, account takeover), และ Runbook ระดับเทคนิคที่ระบุคำสั่งและเครื่องมือที่ใช้จริง การแยกชั้นเหล่านี้ทำให้เอกสารแต่ละชั้นมีผู้ดูแลและ update cycle ที่เหมาะสม

“IR plan ที่ดีที่สุดคือเอกสารที่ทีมใช้ได้โดยไม่ต้องเปิดดู — เพราะซ้อมมาพอแล้ว”

CHAPTER TWO · THE REHEARSAL

บทที่ 02 · Tabletop Exercises

Tabletop ที่ดีไม่ใช่การอ่าน playbook ตามสคริปต์ แต่คือการใส่ความไม่แน่นอนให้ผู้เข้าร่วมต้องตัดสินใจโดยมีข้อมูลไม่ครบ โดยเฉพาะ scenario ที่มีการตัดสินใจเชิงธุรกิจเข้ามาเกี่ยวข้อง เช่น การปิด payment gateway ในวันจ่ายเงินเดือน, การจ่ายค่าไถ่, หรือการแจ้งเหตุข้อมูลรั่วไหลต่อ PDPC ภายในกรอบเวลา 72 ชั่วโมงตาม PDPA — เหล่านี้คือการตัดสินใจที่ทีม technical ไม่ควรทำคนเดียว

“Tabletop ที่ซ้อมเฉพาะทีม IT ไม่ใช่ tabletop — คือ technical rehearsal”

CHAPTER THREE · THE CHANNEL

บทที่ 03 · Out-of-Band Communication

ในเหตุการณ์ ransomware ใหญ่ องค์กรมักสูญเสีย email, messaging และ VOIP พร้อมกัน ทีม IR ต้องมีช่องทางสำรองที่ไม่พึ่ง infrastructure องค์กร เช่น Signal group ที่ตั้งไว้ล่วงหน้า, หมายเลขโทรศัพท์ส่วนตัวของ key personnel ที่เก็บในรูปแบบ offline, และ war room location ที่ทุกคนรู้วิธีไป

“ถ้า email หลักล่ม แล้วคุณยังต้องส่ง email เพื่อสื่อสาร คุณกำลังเพิ่ม incident ซ้อน incident”

CHAPTER FOUR · THE EVIDENCE

บทที่ 04 · Forensics Readiness

Forensics readiness เริ่มจากการออกแบบระบบให้ log ที่จำเป็นถูกเก็บในรูปแบบที่ไม่สามารถแก้ไขได้ และมี retention ที่เพียงพอต่อการสืบสวนภายหลัง ซึ่งโดยปกติอยู่ที่ 12 เดือนสำหรับ authentication log และ 6 เดือนสำหรับ network flow ระบบ SIEM ที่เก็บ log แบบ compressed cold storage ช่วยลดต้นทุนได้มาก

“หลักฐานที่เก็บหลังเหตุการณ์จบมักไม่มีค่าในชั้นศาล — ต้องเตรียมตั้งแต่ก่อนเกิดเหตุ”

CHAPTER FIVE · THE RECOVERY

บทที่ 05 · Recovery & Business Continuity

Recovery ที่ดีไม่ใช่การรีบกลับมา online แต่คือการกลับมาอย่างเป็นขั้นตอนที่ทราบว่าแต่ละระบบปลอดภัยจากผู้โจมตีแล้ว ขั้นตอนมาตรฐานประกอบด้วย — verify backup integrity, isolate recovery environment, rebuild from known-good image, restore data from immutable backup, validate integrity ด้วย hash และ application testing, และ monitor อย่างเข้มข้นใน 72 ชั่วโมงแรก

“การกู้ระบบโดยไม่รู้ว่าผู้โจมตียังอยู่หรือไม่ คือการเปิดประตูให้เขากลับมาอีกครั้ง”

CHAPTER SIX · THE REVIEW

บทที่ 06 · After Action Review

After Action Review มีจุดประสงค์เพื่อเรียนรู้จากเหตุการณ์ — ไม่ใช่หาคนผิด กรอบที่ใช้ได้จริงคือ 4 คำถาม — เกิดอะไรขึ้น, เราคาดหวังอะไร, ช่องว่างระหว่าง 2 ข้อคืออะไร, และอะไรที่เราจะทำต่างไป AAR ต้องดำเนินภายใน 14 วันหลังเหตุการณ์จบ ขณะที่ความทรงจำยังสด

รายงาน AAR ควรมีสามส่วน — narrative timeline ที่บอกลำดับเหตุการณ์อย่างเป็นกลาง, root cause analysis ที่เจาะลึกถึง contributing factor ไม่ใช่แค่ proximate cause, และ action item ที่ระบุเจ้าของ, deadline และ budget ชัดเจน

“After Action ที่ไม่มี action คือเอกสารที่เปลืองหน้ากระดาษ”

บทสรุป

IR readiness ที่ดีที่สุดไม่ได้ถูกพิสูจน์ด้วยเอกสาร แต่ด้วยเหตุการณ์จริงที่จัดการได้ด้วยความสงบ หัวใจคือการมี IR framework ที่สอดคล้องกับองค์กรจริง การซ้อม tabletop ที่สร้าง muscle memory ให้ทั้งคณะกรรมการและทีมปฏิบัติการ และการทบทวนหลังเหตุการณ์ที่เกิด continuous improvement ต่อเนื่อง

หากท่านต้องการเนื้อหาฉบับเต็มที่ครอบคลุมทุกบท พร้อมแนวปฏิบัติเชิงเทคนิค ตัวอย่าง workflow และคำศัพท์เฉพาะทาง กดตาม URL นี้เพื่อดาวน์โหลด:

Related Content