กลุ่ม Storm-2561 ใช้เว็บไซต์ VPN ปลอมล่อเหยื่อเพื่อขโมยข้อมูลการล็อกอิน

Last updated: 18 Mar 2026

244 Views

สรุปข้อมูล

กลุ่ม Storm-2561 ได้เผยแคมเปญขโมยข้อมูลการล็อกอินขององค์กรโดยใช้เว็บไซต์ VPN ปลอมล่อผู้ใช้งานให้ดาวน์โหลดไฟล์ซอฟต์แวร์ VPN ที่แอบฝังมัลแวร์ ต้นทางของแคมเปญนี้คือการทำ SEO poisoning เพื่อหลอกลวงผู้ใช้งานที่ค้นหาซอฟต์แวร์ VPN เช่น Ivanti, Cisco และ Fortinet ไปยังเว็บไซต์ปลอม โดยแอบฝังมัลแวร์ในไฟล์ ZIP ที่โฮสต์บน GitHub

รายละเอียดการโจมตี

- ผู้ใช้ทำการค้นหาผลิตภัณฑ์ VPN ที่เชื่อถือได้ผ่านเครื่องมือค้นหาบนอินเทอร์เน็ต เช่น "Ivanti VPN client" หรือ "Fortinet VPN download"

- กลุ่มแฮกเกอร์ใช้เทคนิค SEO poisoning เพื่อให้เว็บไซต์ VPN ปลอมปรากฏในตำแหน่งบนสุดในผลการค้นหาของ Google หรือเครื่องมือค้นหาอื่น ๆ ซึ่งจะทำให้ผู้ใช้งานหลงเชื่อว่าเว็บไซต์เหล่านั้นเป็นเว็บไซต์ที่เชื่อถือได้

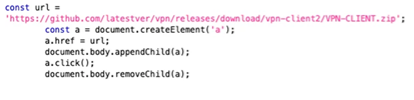

- ผู้ใช้คลิกเข้าไปที่เว็บไซต์ VPN ปลอม ซึ่งมีลักษณะคล้ายกับเว็บไซต์ของผู้ให้บริการ VPN ที่แท้จริง การดาวน์โหลดไฟล์ ZIP ซึ่งมาจาก GitHub ที่ดูเหมือนจะเป็นไฟล์ติดตั้งซอฟต์แวร์ VPN ปกติ โดยในไฟล์ ZIP นี้มีมัลแวร์ฝังอยู่

รูปที่ 1: การดาวน์โหลด VPN ปลอมจาก GitHub

- เมื่อผู้ใช้เปิดไฟล์ ZIP และติดตั้งโปรแกรม ซอฟต์แวร์ VPN ปลอมจะถูกติดตั้งลงในเครื่องผู้ใช้ ขณะเดียวกันมัลแวร์ที่ฝังอยู่ในโปรแกรมจะเริ่มทำงานเพื่อขโมยข้อมูลของผู้ใช้

- มัลแวร์จะขโมยข้อมูลการล็อกอินที่เกี่ยวข้องกับ VPN ของผู้ใช้ รวมถึงข้อมูลสำคัญอื่น ๆ ที่สามารถนำไปใช้ในการเข้าถึงระบบภายในองค์กร ข้อมูลที่ถูกขโมยจะถูกส่งไปยังเซิร์ฟเวอร์ที่แฮกเกอร์ควบคุม ซึ่งอาจจะใช้ข้อมูลเหล่านี้ในการเข้าถึงระบบขององค์กรหรือลักลอบขโมยข้อมูลเพิ่มเติม

ผลกระทบจากการโจมตี

จากการโจมตีทำให้ผู้ใช้งานสูญเสียข้อมูลการล็อกอิน VPN ซึ่งมีความสำคัญสูงในการเข้าถึงระบบขององค์กร ข้อมูลที่ถูกขโมยสามารถใช้เพื่อเข้าถึงข้อมูลภายในระบบ ส่งผลให้เกิดความเสี่ยงต่อการถูกบุกรุก การติดตั้งมัลแวร์ในเครือข่ายขององค์กรอาจนำไปสู่การขยายตัวของการโจมตีและการเข้าถึงที่ไม่พึงประสงค์

สรุปการโจมตี

แฮกเกอร์กลุ่ม Storm-2561 ใช้ SEO poisoning เพื่อดึงผู้ใช้ไปยังเว็บไซต์ VPN ปลอมที่หลอกให้ดาวน์โหลดซอฟต์แวร์ที่มีมัลแวร์ ซึ่งสามารถขโมยข้อมูลการล็อกอินของผู้ใช้งานและส่งไปยังเซิร์ฟเวอร์ของแฮกเกอร์ ทำให้เกิดความเสี่ยงในการเข้าถึงระบบและข้อมูลสำคัญขององค์กร

คำแนะนำ

- ตรวจสอบ URL และที่มาของเว็บไซต์ก่อนดาวน์โหลด

- หลีกเลี่ยงการดาวน์โหลดไฟล์จากแหล่งที่ไม่ได้รับการตรวจสอบ

- ใช้ Multi-factor Authentication (MFA) สำหรับทุกบัญชีในระบบ

- จำกัดสิทธิ์การใช้งานของบัญชีตามหลักการของ Least Privilege

- พิจารณาการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ใช้ระบบ EDR ในการตรวจจับกิจกรรมที่ผิดปกติในระยะเริ่มต้น และช่วยลดความเสี่ยงจากการถูกโจมตี

แหล่งอ้างอิง