แฮกเกอร์ใช้เทคนิค Malvertising แพร่กระจายมัลแวร์ GPUGate

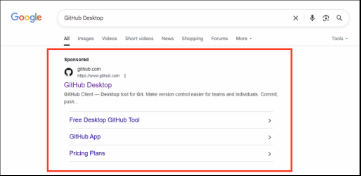

- เริ่มแรก แฮกเกอร์จะทำการสร้างโฆษณาบน Google และทำให้มันไปปรากฏอยู่บนสุดของผลการค้นหาในตำแหน่ง Sponsored ซึ่งเหยื่อมักเชื่อถือโดยไม่ทันระวัง โดยโฆษณานี้จะถูกทำให้ดูเหมือนลิงก์ปกติที่ส่งไปยังเว็บไซต์หรือแพลตฟอร์มที่น่าเชื่อถือ แต่ความจริงแล้วเมื่อเหยื่อคลิกเข้าไป จะถูกส่งไปยังหน้าเว็บของแฮกเกอร์

รูปที่ 1: โฆษณาของแฮกเกกอร์

- แฮกเกอร์ไม่ได้สร้างเว็บไซต์ GitHub ปลอมขึ้นมาเอง แต่ใช้โครงสร้างพื้นฐานจริงของ GitHub ในการหลอกเหยื่อ โดยสร้าง Commit เฉพาะภายใน Repository จริง แล้วแก้ไขไฟล์ README ให้แฝงลิงก์ดาวน์โหลดอันตรายเข้าไป เนื่องจาก Commit คือ Snapshot ของการเปลี่ยนแปลงไฟล์ใน Repository ที่มีรหัสเฉพาะสำหรับระบุสถานะไฟล์และ Metadata จึงสามารถฝัง Commit hash ลงใน URL ได้ ทำให้หน้าเว็บที่เปิดขึ้นมาดูเหมือน Repository จริงทุกอย่าง ทั้งชื่อโปรเจกต์, URL, จำนวนดาว, fork, contributors และข้อมูลอื่น ๆ เพียงแต่เนื้อหา README ถูกแก้ไขเป็นลิงก์ปลอมที่นำไปสู่มัลแวร์

- ลิงก์ดาวน์โหลดที่ถูกฝังอยู่ในหน้า GitHub commit ปลอมนี้ ไม่ได้เชื่อมไปยังหน้า GitHub Releases จริง แต่ถูกเปลี่ยนเส้นทางไปยังโดเมนอันตราย gitpage[.]app ซึ่งอยู่ภายใต้การควบคุมของแฮกเกอร์ เมื่อเหยื่อคลิกดาวน์โหลดก็จะได้ไฟล์มัลแวร์แทน โดยที่เหยื่อส่วนใหญ่มักไม่ทันสังเกตว่าถูกพาออกจาก GitHub ไปยังโดเมนภายนอก

- หลังจากที่เหยื่อดาวน์โหลดและรันไฟล์ GitHubDesktopSetup-x64.exe การโจมตีจะเข้าสู่ขั้นตอนที่สอง โดยถูกนำมาใช้เป็นเครื่องมือแพร่มัลแวร์แบบ Nested Doll หรือการซ้อนหลายชั้น โดยภายในมีไฟล์ executable ถึง 171 ไฟล์ ในจำนวนนี้มากกว่า 100 ไฟล์เป็นไฟล์ขยะที่ถูกเพิ่มขึ้นมา ทำให้การวิเคราะห์ทำได้ยากขึ้น รวมถึงทำให้โปรแกรมป้องกันไวรัสไม่สามารถแยกแยะได้ง่าย

- ไฟล์ดังกล่าวได้ใช้เทคนิคที่เรียกว่า GPUGate โดยมัลแวร์จะตรวจสอบว่าระบบมี GPU และ Driver ที่ถูกต้องหรือไม่ รวมถึงตรวจสอบชื่อ GPU device ว่ามีความยาวมากกว่า 10 ตัวอักษรหรือไม่ หากไม่ผ่านเงื่อนไขโปรแกรมจะหยุดทำงานทันที เทคนิคนี้ช่วยให้มัลแวร์หลีกเลี่ยงการรันบน VM หรือ Sandbox ที่มักใช้ GPU จำลองที่มีชื่อสั้นเกินไป

- เมื่อผ่านการตรวจสอบแล้ว มัลแวร์จะเริ่มกระบวนการถอดรหัสสองชั้น โดยใช้ OpenCL GPU ในการประมวลผลเพื่อสร้างกุญแจถอดรหัส ขั้นแรกใช้ XOR (key 0x5A) เพื่อถอดรหัสโค้ดส่วนหนึ่ง จากนั้นโค้ดที่ได้จะสร้างกุญแจสำหรับถอดรหัส Payload หลักในขั้นตอนที่สอง และสุดท้ายโหลด .NET assembly

- หลังจาก Payload ถูกปลดล็อก จะมีการดรอป PowerShell script ลงในระบบเพื่อสร้างการรักษาเข้าถึงระบบ และหลีกเลี่ยงการตรวจจับ Script จะคัดลอกตัวเองไปยัง %APPDATA% ขอสิทธิ์ UAC หนึ่งครั้งเพื่อยกระดับสิทธิ์เป็นแอดมิน แล้วรันแบบ Background พร้อมสร้างไฟล์ adm_marker.tmp เพื่อป้องกันการรันซ้ำ จากนั้นเพิ่ม Exclusions ใน Windows Defender ให้กับโฟลเดอร์สำคัญอย่าง %APPDATA%, %LOCALAPPDATA% และ %ProgramData% รวมถึงสร้าง Scheduled Task ชื่อ WinSvcUpd ให้รันอัตโนมัติทุกครั้งที่ระบบเริ่มทำงานหรือหลังจากการรีบูต

- สุดท้าย PowerShell script จะดาวน์โหลดไฟล์ ZIP จากเซิร์ฟเวอร์ C2 แล้วแตกไฟล์ไปยังโฟลเดอร์ TEMP และรันไฟล์ .exe ที่อยู่ภายใน เพื่อทำการ DLL sideloading ทำให้โค้ดอันตรายสามารถรันได้ภายใต้บริบทของโปรแกรมที่ถูกต้อง

ผลกระทบจากการโจมตี

จากการโจมตีนี้ แฮกเกอร์สามารถหลอกให้เหยื่อติดตั้งมัลแวร์ที่ปลอมตัวเป็น GitHub Desktop และฝังตัวอยู่ในระบบ ซึ่งมัลแวร์สามารถหลีกเลี่ยงการตรวจจับ ปรับการตั้งค่า Defender และสร้างรักษาการเชื่อมต่อผ่าน Scheduled Task ทำให้แฮกเกอร์สามารถดาวน์โหลดมัลแวร์เพิ่ม ขโมยข้อมูลสำคัญ หรือใช้เครื่องเหยื่อเป็นฐานในการโจมตีต่อไปยังระบบอื่น ๆ ภายในองค์กรได้

สรุปการโจมตี

การโจมตีนี้เริ่มจากการใช้โฆษณา Google หลอกเหยื่อให้เข้าไปยังหน้า GitHub commit ที่ถูกแก้ไข README เพื่อใส่ลิงก์ดาวน์โหลดปลอม จากนั้นเหยื่อถูกเปลี่ยนเส้นทางไปยังโดเมนอันตรายและดาวน์โหลดไฟล์ GitHubDesktopSetup-x64.exe ที่แฝงมัลแวร์ภายใน ไฟล์นี้ใช้เทคนิค Nested Doll และ GPUGate พร้อมถอดรหัส Payload และใช้ PowerShell script เพื่อสร้าง รักษาการเชื่อมต่อบนระบบ

คำแนะนำ

- Awareness Training เกี่ยวกับรูปแบบการโจมตีให้กับบุคลากรในองค์กร เช่น Malvertising

- ดำเนินการใช้ URL Filtering / Category Filtering เพื่อจำกัดการเข้าเฉพาะเว็บไซต์ที่เกี่ยวข้องกับงาน

- กำหนดการให้สิทธิ์แก่พนักงานตามหลัก Least Privilege และให้สิทธิ์สูงกับบุคคลที่จำเป็นเท่านั้น

- ทำการ Full-Scan ที่ Endpoint ทุก ๆ ครั้งต่อสัปดาห์ เพื่อป้องกันไฟล์อันตราย

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

แหล่งอ้างอิง

https://thehackernews.com/2025/09/gpugate-malware-uses-google-ads-and.html