กลุ่ม Mustang Panda ใช้ ToneShell Backdoor โจมตีหน่วยงานในภูมิภาคเอเชีย-แปซิฟิก

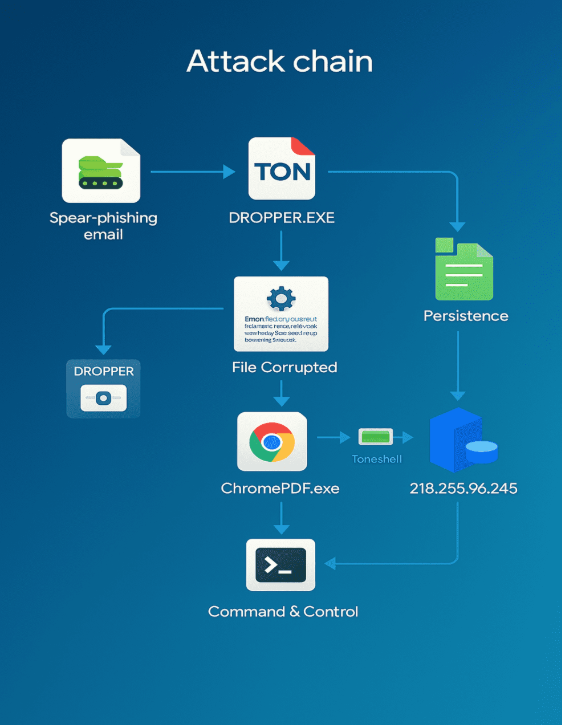

- เริ่มแรกแฮกเกอร์จะทำการ Spear-phishing พร้อมแนบไฟล์เอกสารทางทหารปลอมที่ชื่อ mustang_panda[.]zip ซึ่งภายในประกอบด้วยไฟล์ Dropper.exe (โปรแกรมดู PDF ปลอม) โฟลเดอร์เลียนแบบ Chrome เวอร์ชัน 101.0.4951.41 ไฟล์ chrome_elf.dll และไฟล์ manifest

- เมื่อเหยื่อเปิดไฟล์ Dropper.exe เหยื่อจะเห็นข้อผิดพลาดปลอม เช่น ไฟล์ PDF เสียหาย โปรดรีสตาร์ทคอมพิวเตอร์ เพื่อลองอีกครั้ง ในขณะเดียวกัน จะมีการติดตั้ง Backdoor ไประหว่างนั้นด้วย

- เมื่อทำการติดตั้งเรียบร้อย Dropper[.]exe จะนำไฟล์ Chrome (ChromePDF[.]exe) ที่ถูกต้องไปวาง ไว้ใน C:ProgramDataChromePDFBrowser เมื่อ ChromePDF[.]exe ถูกสั่งรันมันจะค้นหา chrome_elf[.]dll ในโฟลเดอร์เดียวกัน หากไม่พบ DLL ต้นฉบับ จึงโหลด chrome_elf[.]dll ปลอมที่ฝัง ToneShell ทำให้โค้ด Backdoor รันภายใต้โปรเซส Chrome และสื่อสารกับ C2 ได้

- ต่อมาจะมีการสร้างคีย์รีจิสทรี HKEY_CURRENT_USERRun (ChromePDFBrowser) และตั้งค่า Scheduled Task ให้ทำงานทุก ๆ 5 นาทีด้วย schtasks /Create /TN ChromeBrowser-chromiumim เพื่อรักษาการเชื่อมต่อกับเซิร์ฟเวอร์ C2

ผลกระทบจากการโจมตี

จากการโจมตีด้วยมัลแวร์ ToneShell แฮกเกอร์สามารถขโมยข้อมูลที่สำคัญต่าง ๆ ของเหยื่อได้ เช่น ข้อมูล Credential ข้อมูลการเงิน และดักจับข้อมูลอีกทั้งยังแก้ไข Registry กับ Scheduled Task เพื่อให้มัลแวร์ทำงานอยู่ตลอดเวลา แม้รีบูตเครื่อง ส่งผลให้องค์กรเสี่ยงต่อการถูกควบคุมระบบ และอาจถูกโจมตีซ้ำได้ทุกเมื่อ

สรุปการโจมตี

การโจมตีนี้เริ่มจากอีเมล spear-phishing ที่แนบ mustang_panda[.]zip ซึ่งซ่อน Dropper[.]exe ซึ่งภายในประกอบด้วยไฟล์ Dropper[.]exe (โปรแกรมดู PDF ปลอม) โฟลเดอร์เลียนแบบ Chrome และไฟล์ chrome_elf[.]dll เมื่อเหยื่อเปิด Dropper[.]exe จะเห็นข้อความหลอกว่าไฟล์ PDF เสียหาย ขณะเดียวกันมัลแวร์ติดตั้ง ToneShell จากนั้น Dropper[.]exe คัดลอก Chrome แท้เป็นไว้ที่ C:ProgramDataChromePDFBrowser เมื่อไฟล์นี้รันจะโหลด chrome_elf[.]dll ปลอม ทำให้โค้ด ToneShell ทำงานในโปรเซส Chrome

คำแนะนำ

- Awareness Training เกี่ยวกับรูปแบบการโจมตีให้กับบุคลากรในองค์กร เช่น Phishing

- จำกัดการ Sideload DLL โดยใช้ Windows Defender Application Control (WDAC) หรือ Group Policy เพื่อควบคุมการโหลด DLL

- ตรวจสอบการทำงานและไฟล์เพื่อตรวจจับกิจกรรมที่ผิดปกติ

- ใช้นโยบาย Least Privilege เพื่อลดสิทธิ์ของผู้ใช้งานไม่ให้สามารถติดตั้งหรือรัน Script โดยไม่ได้รับอนุญาต

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ทำการ Full-Scan ที่ Endpoint ทุก ๆ ครั้งต่อสัปดาห์ เพื่อป้องกันไฟล์อันตราย

แหล่งอ้างอิง