การกลับมาของมัลแวร์ Oyster ในรูปแบบของ PuTTY, KeyPass และ WinSCP

Last updated: 30 Jul 2025

370 Views

สรุปข้อมูล

มัลแวร์ Oyster หรือที่รู้จักกันในชื่อ Broomstick และ CleanupLoader ได้กลับมาถูกใช้งานในการโจมตีอีกครั้งในช่วงปลายเดือนกรกฎาคม 2025 ผ่านแคมเปญ Malvertising โดยอาศัยเทคนิค SEO Poisoning ซึ่งปลอมตัวเป็นซอฟแวร์เครื่องมือต่าง ๆ ที่ IT Admin นิยมใช้งาน เช่น PuTTY, KeyPass และ WinSCP เพื่อหลอกให้เหยื่อดาวน์โหลดและติดตั้งมัลแวร์ลงบนเครื่อง ซึ่งมัลแวร์ Oyster มักทำหน้าที่เป็น Initial Loader สำหรับติดตั้งมัลแวร์ตัวอื่นต่อ เช่น Rhysida Ransomware

รายละเอียดการโจมตี

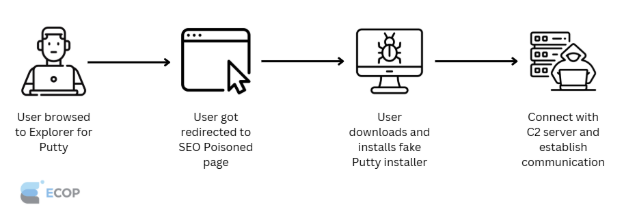

รูปที่ 1: ขั้นตอนการโจมตีด้วยมัลแวร์ Oyster

- แฮกเกอร์ใช้เทคนิค SEO Poisoning เพื่อดันลิงก์อันตรายให้แสดงอยู่ในลำดับต้น ๆ ของผลการค้นหาบน Search Engine อย่าง Google Chrome เมื่อเหยื่อค้นหา Installer ต่าง ๆ เช่น PuTTY เพื่อให้เหยื่อดาวน์โหลดและติดตั้งไฟล์ Installer ปลอมผ่านเว็บไซต์ที่แฮกเกอร์สร้างขึ้น เช่น hxxps[:]//danielaurel[.]tv/wp-json/api/download/

- เมื่อเหยื่อทำการดาวน์โหลดและรันไฟล์ชื่อ PuTTY-setup[.]exe ซึ่งเป็นไฟล์ Executable ที่ฝังมัลแวร์ Oyster Backdoor ที่มี Digital Certificate แต่เป็น Revoked Certificate

- หลังจากที่เหยื่อรันไฟล์ Installer มัลแวร์จะ Drop และ Execute DLL Payload โดยใช้ rundll32[.]exe เพื่อโหลด DLL ที่ชื่อ zqin[.]dll ซึ่งเป็นตัวหลักของมัลแวร์ Oyster Backdoor ด้วยวิธีนี้มัลแวร์จะสามารถหลีกเลี่ยงการตรวจจับจาก Antivirus หรือ EDR ได้

- มัลแวร์ Oyster Backdoor ถูกรันมันจะสร้าง Scheduled Task ที่ชื่อ FireFox Agent INC ขึ้นมา โดยตั้งเวลาให้ทำงานทุก ๆ 3 นาที เพื่อให้มัลแวร์สามารถรันตัวเองซ้ำได้แม้เครื่องจะถูกรีสตาร์ต

- สุดท้ายมัลแวร์ Oyster Backdoor จะสร้างช่องทางการติดต่อสื่อสารกับ C2 Server ที่แฮกเกอร์สามารถดำเนินการที่อันตรายผ่านการ Remote ได้ เช่น:

- ขโมยข้อมูลที่สำคัญต่าง ๆ ของเหยื่อ เช่น ข้อมูลของระบบและข้อมูล Credentials

- รันคำสั่ง PowerShell หรือ CMD

- ดาวน์โหลดมัลแวร์เพิ่มเติมเพื่อติดตั้ง Ransomware อื่น ๆ เช่น Rhysida Ransomware

ผลกระทบจากการโจมตี

ผลกระทบจากการโจมตีด้วยมัลแวร์ Oyster Backdoor ทำให้แฮกเกอร์ Remote เข้าควบคุมระบบและขโมยข้อมูลที่สำคัญของเหยื่อได้ เช่น ข้อมูล Credential ข้อมูลส่วนตัว และข้อมูลของระบบ นอกจากนี้แฮกเกอร์สามารถใช้ในการติดตั้งมัลแวร์อื่น ๆ เพิ่มเติมได้โดยเฉพาะมัลแวร์ประเภท Ransomware

สรุปการโจมตี

Oyster Backdoor แพร่กระจายผ่าน SEO Poisoning และ Malvertising หลอกให้เหยื่อดาวน์โหลดไฟล์ Installer ปลอม เมื่อรันไฟล์มัลแวร์จะติดตั้ง DLL ผ่าน rundll32[.]exe และสร้าง Scheduled Task พร้อมสร้างช่องทางติดต่อสื่อสารกับ C2 Server ของแฮกเกอร์

คำแนะนำ

- Awareness Training เกี่ยวกับรูปแบบการโจมตีให้กับบุคลากรในองค์กร เช่น SEO Poisoning และ Malvertising

- จำกัดการดาวน์โหลดโปรแกรมจากแหล่งที่ไม่เป็น Official โดยอนุญาตเฉพาะจากเว็บไซต์ของ Official เท่านั้น

- Block การเข้าถึงเว็บไซต์ที่ไม่น่าเชื่อถือโดยใช้ Web Filtering หรือ DNS Filtering

- เปิดใช้งาน AppLocker หรือ Group Policy เพื่อจำกัดการรันไฟล์ [.]exe หรือ [.]dll จาก Temporary Path

- ตรวจสอบการทำงานและไฟล์เพื่อตรวจจับกิจกรรมที่ผิดปกติ

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ทำการ Full-Scan ที่ Endpoint ทุก ๆ ครั้งต่อสัปดาห์ เพื่อป้องกันไฟล์อันตราย

แหล่งอ้างอิง

Related Content