เทคนิคการโจมตี C4 Bomb ใหม่ในการ Bypasses AppBound Cookie Encryption บน Google

Last updated: 4 Jul 2025

317 Views

สรุปข้อมูล

พบช่องโหว่ในฟีเจอร์ AppBound Cookie Encryption บน Google Chrome ที่แฮกเกอร์ซึ่งมีสิทธิ์ Low-privileged สามารถ Decrypt Cookies ของผู้ใช้งาน Chrome ด้วยการโจมตีชื่อ Chrome Cookie Cipher Cracker (C4) โดยอาศัยเทคนิค Padding Oracle Attack ที่เข้าถึงระบบการ Encryption ของ Windows Data Protection API (DPAPI) ณ ปัจจุบันนี้ทาง Google ได้ดำเนินการแก้ไขบางส่วนเรียบร้อยแล้ว และแจ้งว่าจะมีการแก้ไขทั้งหมดใน Chrome เวอร์ชันถัดไป

รายละเอียดเพิ่มเติม

ได้เพิ่มฟีเจอร์ AppBound Cookie Encryption ตั้งแต่เดือนกรกฎาคม 2024 ที่ผ่านมาเพื่อป้องกันมัลแวร์ Infostealer ที่สามารถเข้าถึงและขโมยข้อมูล Cookie ของเหยื่อออกมาใช้ในการ Session Hijacking และ Login เข้าสู่ระบบโดยไม่ได้รับอนุญาต ซึ่งฟีเจอร์นี้บังคับให้แฮกเกอร์ต้องมีสิทธิ์ SYSTEM หรือเข้าถึง Chrome Memory โดยตรงก่อนที่จะสามารถขโมย Cookie ได้ โดยการทำงานหลัก ๆ ของ AppBound Cookie Encryption ที่พัฒนาจากระบบการป้องกัน Cookie เดิมมีดังนี้:

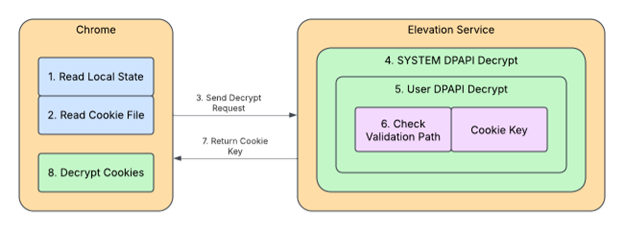

- เพิ่มการ Encryption ด้วย SYSTEM-DPAPI โดย Chrome จะ Encrypt Cookie Key ด้วย User-DPAPI แล้วนำไปEncrypt ซ้ำอีกครั้งด้วย SYSTEM-DPAPI ซึ่งทำให้มีเพียงเฉพาะ Process ระดับ SYSTEM เท่านั้นที่สามารถ Decrypt Cookie ได้ ทำให้ผู้ใช้งานที่มีสิทธิ์ Low-privileged ไม่สามารถ Decrypt Cookie เองได้

- การ Decryption แบบ Delegate ผ่าน COM Server ที่ชื่อว่า Elevation Service ซึ่งถูกติดตั้งมาพร้อม Chrome และรันในระดับ SYSTEM โดย Chrome จะส่ง Encryption Blob ไปให้ Elevation Service Decrypt ผ่าน COM Request และ Elevation Service จะใช้ DPAPI สองครั้งด้วย SYSTEM-DPAPI และ User-DPAPI ผ่าน Token Impersonation เพื่อ Decrypt และส่งกลับไปยัง Chrome

- Elevation Service จะตรวจสอบว่า Path ของ Process ที่ Request ในการ Decryption ว่าตรงกับ Path ของ Chrome ตอนสร้าง Cookie key หรือไม่ ถ้าไม่ตรงจะไม่ส่ง Key กลับไป

รูปที่ 1: การทำงานของฟีเจอร์ AppBound Encryption

จากการทำงานที่เปลี่ยนแปลงข้างต้น ทำให้มีการใช้งานฟีเจอร์หลายอย่างในการทำงานมากขึ้น เช่น DPAPI และ COM จึงส่งผลให้แฮกเกอร์สามารถใช้ประโยชน์ในการโจมตีในระดับ Low-privilege ได้ 2 วิธีได้แก่:

- การโจมตี Hijack COM Interface ที่ทำให้ Chrome กลับไปใช้กลไกการ Encryption แบบเดิม (Legacy Encryption) โดยเปลี่ยน Path ของ Elevation Service ให้ไปยัง COM Binary ที่ไม่มีอยู่จริง

- การโจมตี Padding Oracle Attack (C4) เนื่องจาก DPAPI ใช้ Algorithm AES-CBC และ PKCS7 Padding ในการ Encryption ซึ่งสามารถทำให้เกิดช่องโหว่ Padding Oracle ได้โดยระบบแสดงจะข้อความ Error ที่แตกต่างกันใน Windows Event Viewer ทำให้แฮกเกอร์สามารถทำการ Oracle-based Guessing หรือ Brute-force เปลี่ยนค่าของ Ciphertext ทีละ Block และสังเกตข้อความ Error ที่เกิดขึ้น จนสามารถ Decrypt ชั้น SYSTEM-DPAPI ได้และเหลือชั้น User-DPAPI ซึ่ง Process สิทธิ์ Low-privileged สามารถ Decrypt เองได้ผ่านฟังก์ชัน CryptUnprotectData จากนั้น Decrypt ชั้นของ Chrome ต่อด้วย XOR และ Hardcoded Key ได้ผลลัพธ์เป็น Cookie Key ออกมา

ผลกระทบจากการโจมตี

ผลกระทบจากโจมตีทำให้แฮกเกอร์สามารถ Bypass ฟีเจอร์ AppBound Encryption โดยไม่ต้องมีสิทธิ์ Low-privileged เพื่อขโมย Session Cookie จาก Chrome ซึ่งมักใช้ในเข้าถึง Session ที่มีการ Login อยู่ เช่น Google, Facebook และ Microsoft 365 ได้โดยไม่ต้องทราบ Username หรือ Password นอกจากนี้การโจมตี C4 ยังสามารถใช้ Decrypt DPAPI Blob อื่น ๆ ที่ถูก Encrypt ในระดับ SYSTEM เช่น Task Credentials และ Machine-bound Secrets

คำแนะนำ

- อัปเดต Google Chrome ที่ใช้งานให้เป็นเวอร์ชันที่ได้รับการแก้ไขหรือเวอร์ชันล่าสุด

- ติดตามและปฏิบัติตามวิธีการแก้ไขปัญหาตามประกาศของ Chrome

- ปิดการใช้งาน Chrome Elevation Service หากไม่จำเป็น โดยใช้ Group Policy หรือ Software Restriction Policy

- หากจำเป็นต้องใช้ AppBound Encryption เปิดใช้งาน Chrome Policy ห้าม Fallback ไปใช้ระบบเก่า

- ใช้ Application Whitelisting เช่น AppLocker หรือ WDAC เพื่อป้องกัน COM Hijacking หรือ DLL Injection

- จำกัดสิทธิ์การเขียนของผู้ใช้งานไปยัง Registry Path ที่เกี่ยวข้องกับ COM Registration

- ป้องกันไม่ให้ผู้ใช้งานทั่วไปสามารถเรียกใช้งาน SYSTEM-level Services ผ่าน COM โดยไม่จำเป็น

- เปิดใช้งาน Multi-factor Authentication และหมั่น Reset รหัสผ่านของบัญชีการใช้งานที่อาจถูกขโมย Credential จากการโจมตีไปได้

- หมั่นตรวจสอบสิทธิ์ของผู้ใช้งานในระบบ และใช้หลักการ Least Privilege จำกัดสิทธิ์เท่าที่จำเป็นในการทำงานเท่านั้น

- ตรวจสอบการทำงานในระบบเพื่อตรวจจับกิจกรรมที่ผิดปกติ เช่น การใช้งาน COM Elevation Service ที่ผิดปกติ

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

แหล่งอ้างอิง

Related Content