กลุ่มแฮกเกอร์ APT123 ทำการขยายขอบเขตการโจมตีไปหลายประเทศทั่วโลกรวมถึง SEA

Last updated: 20 May 2025

236 Views

สรุปข้อมูล

กลุ่มแฮกเกอร์ APT123 หรือที่รู้จักในชื่อ Reaper, Cloud Dragon และ Red Eyes ซึ่งเชื่อว่ามีความเกี่ยวข้องกับรัฐบาลเกาหลีเหนือ มีพฤติกรรมการดำเนินการโจมตีทางไซเบอร์อย่างต่อเนื่อง โดยมุ่งเป้าไปยังผู้ใช้งานระบบปฏิบัติการ Windows ในองค์กรที่มีความสำคัญ เช่น หน่วยงานภาครัฐ ภาคการเงิน อุตสาหกรรมการบิน ยานยนต์ และระบบคมนาคม เป้าหมายส่วนใหญ่ได้แก่ ประเทศในภูมิภาคเอเชียกลาง เอเชียตะวันออกเฉียงใต้ และตะวันออกกลาง เช่น สหรัฐอเมริกา จีน เกาหลีใต้ ญี่ปุ่น เวียดนาม และอินเดีย โดยวัตถุประสงค์หลักของกลุ่มนี้ คือ การโจรกรรมข้อมูลและการจารกรรมทางไซเบอร์

รายละเอียดการโจมตี

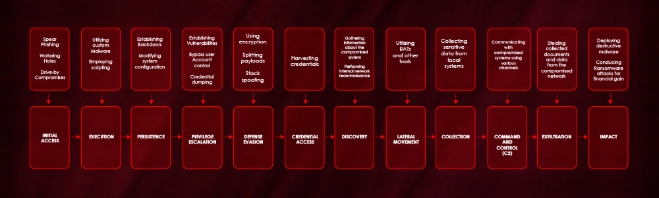

กระบวนการโจมตีของกลุ่มแฮกเกอร์ APT123 ใช้ TTPs ที่หลากหลายโดยมักจะใช้รูปแบบการโจมตีดังนี้:

รูปที่ 1: Diagram การโจมตีของกลุ่ม APT123

- ในขั้นตอน Initial Access แฮกเกอร์ใช้วิธีการส่งอีเมล Spear-phishing พร้อมแนบไฟล์อันตรายที่ใช้ในการโจมตีช่องโหว่ของโปรแกรมอย่าง Microsoft Office นอกจากนี้มีการโจมตีในรูปแบบของ Watering Hole และ Drive-by Compromise ซึ่งจะใช้ประโยชน์จากช่องโหว่ในเว็บเบราว์เซอร์และปลั๊กอินเมื่อผู้ใช้เข้าไปเยี่ยมชมเว็บไซต์ที่ถูก Compromise ไว้แล้ว

- เมื่อแฮกเกอร์สามารถเข้าถึงเยื่อได้สำเร็จ จะดำเนินการใช้มัลแวร์ที่สร้างขึ้นมาเอง เช่น ROKRAT, PoohMilk และ Freenki รวมไปถึงมัลแวร์ที่แฮกเกอร์มักใช้กันทั่วไป นอกจากนี้แฮกเกอร์จะติดตั้ง Script และเรียกใช้ Windows API เพื่อรันโค้ดที่อันตราย

- การรักษาความคงอยู่ในระบบ แฮกเกอร์จะติดตั้งมัลแวร์ประเภท Backdoor และแก้ไขการ Configuration ของระบบ เช่น การเพิ่มมัลแวร์ใน Registry Run Keys หรือ Startup Folders

- ต่อมาแฮกเกอร์จะใช้ประโยชน์จากช่องโหว่ของระบบปฏิบัติการหรือแอปพลิเคชัน การ Bypass User Account Control หรือ UAC ทำการ Dump ข้อมูล Credentials และ Password Cracking เพื่อการยกระดับสิทธิ์ให้สูงขึ้น

- ส่วนการหลีกเลี่ยงการตรวจจับจะใช้การ Encryption โดเฉพาะ HTTPS ในการสื่อสารกับ C2 Server ของแฮกเกอร์ มีการใช้เทคนิคการ Splitting Payload ออกเป็นหลายขั้นตอน ใช้ Server ที่ถูก Compromise หรือ Cloud Platform ที่ถูกกฎหมาย การตรวจสอบเครื่องมาตรการความปลอดภัยในเครื่องเหยื่อ ใช้เทคนิค DLL sideloading, DLL hollowing และ Call Stack Spoofing เพื่อให้ยากต่อการตรวจสอบ

- หลังจากการดำเนินการข้างต้น แฮกเกอร์ทำการดึง Credentials จากเว็บเบราว์เซอร์และ Windows Credential Manager สำรวจและรวบรวมข้อมูลระบบเพิ่มเติม เช่น ข้อมูลของระบบ อาทิ Computer Name, Username, Path และ BIOS พร้อม Mapping ระบบเครือข่ายของเหยื่อและขยายการโจมตีไปยังระบบอื่น ๆ ภายในเครือข่าย

- ในขั้นตอนการสื่อสารกับ C2 Server แฮกเกอร์ใช้การติดต่อผ่าน X, Yandex, Mediafire หรือ Google Drive รวมถึงใช้ Server ที่ถูก Compromise เป็น C2 Point

ผลกระทบจากการโจมตี

จากการโจมตีของกลุ่ม APT123 โจมตีระบบ Windows และส่ง Payload อันตรายไปยังเหยื่อ ส่งผลให้แฮกเกอร์สามารถเข้าถึงและขโมยข้อมูลที่สำคัญต่าง ๆ ของเหยื่อออกมาได้ เช่น ข้อมูล Credential และข้อมูลของระบบ เพื่อใช้ในการโจมตีต่อ ๆ ไป โดยเฉพาะการโจมตีรูปแบบ Ransomware

สรุปการโจมตี

รูปแบบการโจมตีเริ่มต้นใช้วิธีการ Spear-phishing, Watering Holes และ Drive-by Compromises ในการเข้าถึงครั้งแรกในระบบของเหยื่อ หลังจากนั้นทำการติดตั้งมัลแวร์ที่ใช้ในการโจมตี รวมไปถึง Script อันตรายต่าง ๆ จากนั้นจะทำการขยายขอบเขตการโจมตีภายในเครือข่ายเพื่อค้นหาและขโมยข้อมูล

คำแนะนำ

- หลีกเลี่ยงการเปิดเอกสารที่ไม่รู้แหล่งที่มา โดยเฉพาะไฟล์ HWP และ Office

- เปิดใช้งาน Mail Gateway เพื่อตรวจจับ Spear-phishing และไฟล์แนบที่อันตราย

- หมั่นอัปเดตซอฟแวร์และฮาร์ดแวร์ที่ใช้งานให้เป็นเวอร์ชันที่ได้รับการแก้ไขหรือล่าสุด

- เปิดใช้งาน Multi-factor Authentication และหมั่น Reset รหัสผ่านของบัญชีการใช้งานที่อาจถูกขโมย Credential จากการโจมตีไปได้

- จำกัดสิทธิ์การใช้งานของบัญชีผู้ใช้งานตาม Least Privilege Principle

- อัปเดตซอฟต์แวร์ป้องกันไวรัสและป้องกันมัลแวร์อยู่เสมอเพื่อตรวจจับและบล็อกภัยคุกคาม

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ตรวจสอบการทำงานและไฟล์ที่อยู่ในระบบเพื่อตรวจจับกิจกรรมที่ผิดปกติ

แหล่งอ้างอิง

https://cybersecuritynews.com/apt-group-123-actively-attacking-windows-systems/

Related Content