เครื่องมือ Defendnot หลอก Windows ให้ปิดการใช้งาน Microsoft Defender

Last updated: 20 May 2025

323 Views

สรุปข้อมูล

พบเครื่องมือใหม่ชื่อว่า "Defendnot" ซึ่งถูกพัฒนาขึ้นเพื่อปิดการทำงานของ Microsoft Defender บนอุปกรณ์ระบบปฏิบัติการ Windows โดยอาศัยเทคนิคการติดตั้งซอฟต์แวร์แอนตี้ไวรัสปลอมผ่าน Windows Security Center (WSC) แม้ว่าในอุปกรณ์นั้นจะไม่มีโปรแกรมแอนตี้ไวรัสตัวจริงติดตั้งอยู่ก็ตาม เครื่องมือนี้สามารถหลอกระบบให้เข้าใจว่ามีแอนตี้ไวรัสตัวอื่นกำลังทำงานอยู่ ส่งผลให้ Microsoft Defender ถูกปิดการทำงานโดยอัตโนมัติ เพื่อหลีกเลี่ยงระบบป้องกันแบบซ้อนทับกัน

รายละเอียดเพิ่มเติม

เครื่องมือ "Defendnot" ถูกออกแบบมาเพื่อปิดการทำงานของ Microsoft Defender โดยใช้เทคนิคการปลอมตัวเป็นโปรแกรมแอนตี้ไวรัสผ่านการลงทะเบียนกับระบบ Windows Security Center (WSC) ซึ่งเป็นกลไกของ Windows ที่ใช้ตรวจสอบสถานะของซอฟต์แวร์ด้านความปลอดภัยภายในเครื่อง เช่น โปรแกรมแอนตี้ไวรัส

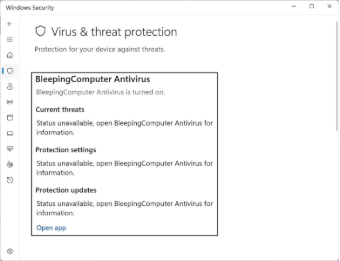

เมื่อมีการลงทะเบียนซอฟต์แวร์ปลอมกับ WSC สำเร็จ ระบบจะเข้าใจว่ามีซอฟต์แวร์แอนตี้ไวรัสตัวอื่นทำหน้าที่ปกป้องระบบอยู่แล้ว จึงปิดการทำงานของ Microsoft Defender โดยอัตโนมัติเพื่อหลีกเลี่ยงการทำงานพร้อมกันของแอนตี้ไวรัสหลายตัว

นอกจากนี้ Defendnot ยังมีฟีเจอร์สำหรับกำหนดค่าการทำงานผ่านไฟล์ ctx.bin ซึ่งผู้ใช้สามารถตั้งค่าชื่อโปรแกรมแอนตี้ไวรัสปลอมที่จะแสดงในระบบ, เปิดหรือปิดการลงทะเบียนกับ WSC และเปิดโหมด Verbose Logging เพื่อใช้ในการดีบักหรือวิเคราะห์การทำงานเชิงลึก

ในด้านการคงอยู่ (Persistence) บนระบบ เครื่องมือดังกล่าวจะสร้างงาน (Task) ใน Windows Task Scheduler เพื่อให้สามารถเริ่มทำงานได้โดยอัตโนมัติทุกครั้งที่ผู้ใช้เข้าสู่ระบบ ช่วยให้การปิด Defender ดำเนินต่อไปแม้ระบบจะถูกรีสตาร์ทหรือผู้ใช้ล็อกอินใหม่

รูปที่ 1: เมื่อเครื่องมือ Defendnot ทำการลงทะเบียนบนเครื่อง

ผลกระทบจากการโจมตี

การโจมตีด้วยเครื่องมือ Defendnot ส่งผลให้แฮกเกอร์สามารถปิดการทำงานของ Microsoft Defender ได้ ทำให้อุปกรณ์ไม่มีระบบป้องกันมัลแวร์แบบเรียลไทม์ และเปิดช่องให้แฮกเกอร์สามารถติดตั้งมัลแวร์ลงในระบบโดยไม่ถูกตรวจจับ นอกจากนี้ เครื่องมือดังกล่าวยังสามารถตั้งค่าให้ทำงานอัตโนมัติทุกครั้งที่ผู้ใช้เข้าสู่ระบบผ่าน Task Scheduler ทำให้การปิด Defender นี้สามารถเกิดขึ้นได้อย่างต่อเนื่อง

คำแนะนำ

คำแนะนำ

- ตรวจสอบสถานะของ Microsoft Defender อย่างสม่ำเสมอ

- จำกัดสิทธิ์การติดตั้งโปรแกรมให้กับเฉพาะผู้ใช้งานที่ได้รับอนุญาตเท่านั้น

- ดำเนินการติดตั้ง EDR เพื่อตรวจสอบพฤติกรรมของ DLL injection, Process Hollowing หรือการใช้งาน WSC API

- ทำการ Full-scan ที่ Endpoint ทุก ๆ สัปดาห์ และเปิดฟีเจอร์ป้องกันแบบ Real-time เพื่อป้องกันไฟล์อันตราย

แหล่งอ้างอิง

Related Content