พบการโจมตีด้วย BPFDoor Controller ไปยัง Linux Server

Last updated: 18 Apr 2025

203 Views

สรุปข้อมูล

พบการโจมตีด้วยมัลแวร์ BPFDoor ซึ่งเป็นมัลแวร์ประเภท Backdoor ที่ออกแบบมาเพื่อโจมตีระบบปฏิบัติการ Linux โดยกลุ่มแฮกเกอร์ Earth Bluecrow หรือที่รู้จักในชื่อ DecisiveArchitect, Red Dev 18 และ Red Menshen โดยการโจมตีครั้งนี้มุ่งเป้าไปที่หน่วยงานด้านโทรคมนาคม การเงิน และการค้า ในประเทศแถบเอเชียและตะวันออกกลาง เช่น เกาหลีใต้ ฮ่องกง เมียนมาร์ มาเลเซีย และอียิปต์ มัลแวร์ BPFDoor ถูกค้นพบครั้งแรกเมื่อปี 2565 โดยใช้ประโยชน์จากฟีเจอร์ Packet Filtering ของกลไก Berkeley Packet Filter (BPF) เพื่อหลีกเลี่ยงการตรวจจับจากมาตราการความปลอดภัย

รายละเอียดเพิ่มเติม

ในขั้นตอน Initial Access ยังไม่เป็นที่แน่ชัดว่ากลุ่มแฮกเกอร์ใช้วิธีการใด แต่หลังจาก Linux Server ของเหยื่อถูกติดตั้งด้วยมัลแวร์ BPFDoor แล้ว มัลแวร์นี้เป็นมัลแวร์ประเภท Backdoor ที่มีความสามารถและลักษณะคล้าย Rootkit ซึ่งจุดเด่นของมัลแวร์นี้คือมีการใช้ Berkeley Packet Filtering (BPF) ที่ทำงานในระดับ Kernel ของระบบปฏิบัติการ Linux BPF ช่วยให้มัลแวร์สามารถ Filter และ Capture Packet ของเครือข่ายได้ แม้จะถูก Firewall บล็อกไว้ก็ตาม โดยมัลแวร์ BPFDoor จะโหลด BPF ขึ้นมา และรอรับ "Magic Packet" ซึ่งเป็น Packet ที่มี Byte เฉพาะ เมื่อพบแล้วมัลแวร์จะถูก Trigger ให้เริ่มทำงานและมักถูกซ่อนอยู่ใน Path เช่น "/tmp/zabbix_agent[.]log", "/bin/vmtoolsdsrv" และ "/etc/sysconfig/rhn/rhnsd[.]conf"

จากนั้นแฮกเกอร์จะใช้ BPFDoor Controller เพื่อควบคุมเครื่องของเหยื่อและโจมตี Lateral Movement ไปยังเครื่องอื่นในเครือข่าย โดยการทำงานของ Controller มีขั้นตอนดังนี้:

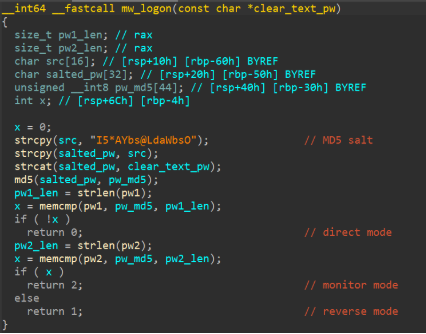

- ก่อนจะส่ง "Magic Packet" ที่ตรวจโดย BPF Filter ที่ BPFDoor ติดตั้งไว้ ตัว Controller จะขอให้ผู้ใช้งานใส่ Password ซึ่งจะถูกตรวจสอบที่ฝั่ง BPFDoor ว่า Password ที่ส่งโดย Controller จะต้องตรงกับค่า Hard-coded ใน BPFDoor หรือไม่ โดยก่อนการตรวจสอบ Password จะทำการเติมค่า Salt คงที่และนำไปแปลงเป็น MD Hash ก่อน

- ต่อมา Controller จะสั่งให้เครื่องที่ถูก Compromise ดำเนินการอย่างใดอย่างหนึ่งต่อไปนี้

- การเปิด Reverse Shell เพื่อให้แฮกเกอร์ Remote เข้าควบคุมเครื่อง

- Redirect การเชื่อมต่อใหม่ไปยัง Port ที่ต้องการ

- ยืนยันว่า Backdoor มีการทำงานอยู่หรือไม่

- Controller จะติดต่อสื่อสารกับเครื่องของเหยื่อผ่านโปรโตคอล TCP, UDP, และ ICMP และยังสามารถเปิดการใช้งานโหมด Encryption ในการสื่อสารได้อีกด้วย

รูปที่ 1: ตัวอย่างโค้ดในขั้นตอนการตรวจสอบ Password

ผลกระทบจากการโจมตี

จากการโจมตีด้วยมัลแวร์ BPFDoor ทำให้แฮกเกอร์สามารถเข้าถึงและขโมยข้อมูลสำคัญ เช่น ข้อมูลลูกค้าหรือข้อมูลภายในองค์กร รวมถึงสามารถควบคุมระบบโดยการ Remote เพื่อดำเนินการโจมตี Lateral Movement ไปยังระบบในเครือที่เกี่ยวข้องต่อไป และจากการใช้ BPF ทำให้การโจมตียากต่อการตรวจสอบอีกด้วย

คำแนะนำ

- ตรวจสอบการทำงานและไฟล์ที่อยู่ในระบบเครือข่ายเพื่อตรวจจับกิจกรรมที่ผิดปกติ เช่น ตรวจสอบ BPF Filter ด้วย คำสั่ง "bpftool" หรือ "ss" ว่ามีการโหลด BPF Program แปลกปลอมในระบบหรือไม่

- หมั่นตรวจสอบและอัปเดตระบบปฏิบัติการและ Kernel ของ Linux อย่างสม่ำเสมอ เพื่อป้องกันช่องโหว่

- จำกัดสิทธิ์การเข้าถึงและใช้งานโดยใช้หลักการ Least Privilege

- อัปเดตซอฟต์แวร์ป้องกันไวรัสและป้องกันมัลแวร์อยู่เสมอเพื่อตรวจจับและบล็อกภัยคุกคาม

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

แหล่งอ้างอิง

https://thehackernews.com/2025/04/new-bpfdoor-controller-enables-stealthy.html

https://www.trendmicro.com/en_us/research/25/d/bpfdoor-hidden-controller.html

Related Content