Phishing page ถูกส่งผ่าน HTTP Header

สรุปข้อมูล

พบแคมเปญการโจมตี Phishing โดยการรีเฟรช HTTP header เพื่อส่งหน้าเว็บไซต์ปลอมให้เหยื่อทำการกรอกข้อมูลของผู้ใช้งานผ่านลิงก์ที่ทำให้โหลดหน้าเว็บไซต์ได้อัตโนมัติ โดยที่เหยื่อไม่ต้องทำการคลิกใด ๆ แคมเปญนี้มุ่งเป้าไปที่หน่วยงานขนาดใหญ่ของแต่ละประเทศ เช่น บริษัทในประเทศเกาหลีใต้ หน่วยงานรัฐบาลและโรงเรียนของประเทศอเมริกา ซึ่งสถิติส่วนใหญ่ของการโจมตีรูปแบบนี้จะโจมตีในภาคส่วนของธุรกิจและเศรษฐกิจ การโจมตีเทคนิคนี้จะเรียกว่า Phishing and business email compromise หรือ BEC ที่มีจุดประสงค์เพื่อผลประโยชน์ด้าน Financial โดยเฉพาะ

รายละเอียดการโจมตี

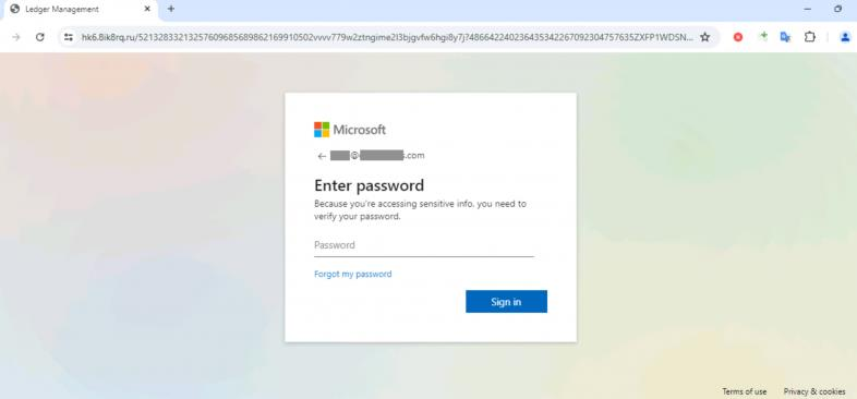

เริ่มต้นจากแฮกเกอร์ทำการส่งอีเมลพร้อมแนบลิงก์ที่เลียนแบบโดเมนที่น่าเชื่อถือ เมื่อเหยื่อทำการคลิกเข้าลิงก์แล้ว HTTP Header Response จะทำการเปลี่ยนเส้นทางไปยังลิงก์ของเว็บ Phishing ปลอมของแฮกเกอร์เพื่อให้เหยื่อกรอกข้อมูลส่วนตัว เช่น ข้อมูล Username และ Password นอกจากนั้นบนเว็บไซต์ปลอมมีการ Pre-fill ข้อมูลบางส่วน เช่น Email ในการเพิ่มความน่าเชื่อถือ

รูปที่ 1: ตัวอย่างเว็บไซต์ปลอม

ผลกระทบจากการโจมตี

การโจมตี Phishing ด้วยเทคนิคดังกล่าวนั้น ส่งผลให้เกิดการละเมิดข้อมูลส่วนตัวของเหยื่อ เช่น ข้อมูล Credential ในการ Login เข้าใช้งาน, ข้อมูลเกี่ยวกับ Financial ฯลฯ รวมไปถึงแฮกเกอร์สามารถเข้าถึง Account ของเหยื่อ ทำให้สามารถปลอมเป็นเหยื่อแล้วทำการหลอกผู้อื่นที่เกี่ยวข้องกับเหยื่อต่อได้

สรุปการโจมตี

การโจมตีในแคมเปญนี้เป็นการส่งลิงก์ที่เป็นอันตรายให้แก่เหยื่อผ่านอีเมล โดยลิงก์ที่เป็นอันตรายนั้นจะเลียนแบบโดเมนที่มีความน่าเชื่อถือ หลังจากเหยื่อทำการคลิกลิงก์นั้นจะทำการเปลี่ยนเส้นทางไปยังเว็บไซต์ปลอมของแฮกเกอร์ เพื่อทำการโจรกรรมข้อมูล Credential ของเหยื่อ เพื่อนำข้อมูลที่ได้มาไปดำเนินการต่อไป

คำแนะนำในการป้องกัน

เพื่อป้องกันและลดความเสี่ยงจากการโจมตีดังกล่าว องค์กรควรพิจารณาปฏิบัติตามคำแนะนำดังนี้:

- Awareness Training ให้บุคลากรในองค์กร

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

- ใช้ Mail Gateway ในการตรวจจับอีเมล หรือลิงก์อันตรายที่แนบมา

แหล่งอ้างอิง

hxxps://thehackernews[.]com/2024/09/cybercriminals-exploit-http-headers-for[.]html

hxxps://unit42[.]paloaltonetworks[.]com/rare-phishing-page-delivery-header-refresh/