Threat Hunting & Purple Teaming

Last updated: 30 Apr 2026

13 Views

SOC ที่พึ่งพา alert อย่างเดียว จะเจอ threat ได้ก็ต่อเมื่อ attacker ชนกับ detection rule ที่เรามีอยู่ แต่ถ้า attacker ใช้ TTP ที่ rule ของเราไม่ครอบคลุม — เช่น living-off-the-land binaries, legitimate admin tool, encrypted C2 — alert จะเงียบ แม้ attacker อยู่ในระบบมาเป็นเดือน บทนำนี้อธิบายบทบาทของ threat hunting ที่แตกต่างจาก detection และเหตุใด SOC ระดับโลกจึงจัดสรรเวลาของทีมส่วนหนึ่งไปที่ hypothesis-driven hunting อย่างสม่ำเสมอ (SANS Threat Hunting Survey ระบุว่ามีเพียงส่วนน้อยขององค์กรที่มีโปรแกรม hunting อย่างเป็นระบบ)

ทำไมเรื่องนี้จึงสำคัญกับองค์กรไทยในปี 2569

Alert triage เป็นการตอบสนองต่อสัญญาณที่ระบบสร้างขึ้น ขณะที่ threat hunting เริ่มจากสมมติฐานที่นักล่าตั้งขึ้นว่าผู้โจมตีอาจใช้เทคนิคใดในสภาพแวดล้อมของเรา แล้วจึงออกไปค้นหาหลักฐานของเทคนิคนั้น การทำงานเชิงรุกเช่นนี้เป็นวิธีเดียวที่ทำให้องค์กรตรวจพบการโจมตีที่ไม่มี signature อาทิ living-off-the-land binaries และเทคนิคที่อาศัยเครื่องมือที่มีอยู่แล้วในระบบ

Series O จัดโครงสร้างตามเส้นทางการสร้างโปรแกรม threat hunting ตั้งแต่หลักการเบื้องต้น การใช้ MITRE ATT&CK Navigator ในการสร้าง coverage map การดำเนินการ Hunt Loop ในทางปฏิบัติ การประสานกับ red team ในการทำ purple team exercise การใช้เครื่องมือ open-source อาทิ Atomic Red Team และ Caldera ปิดด้วยการวัดผลและรายงาน

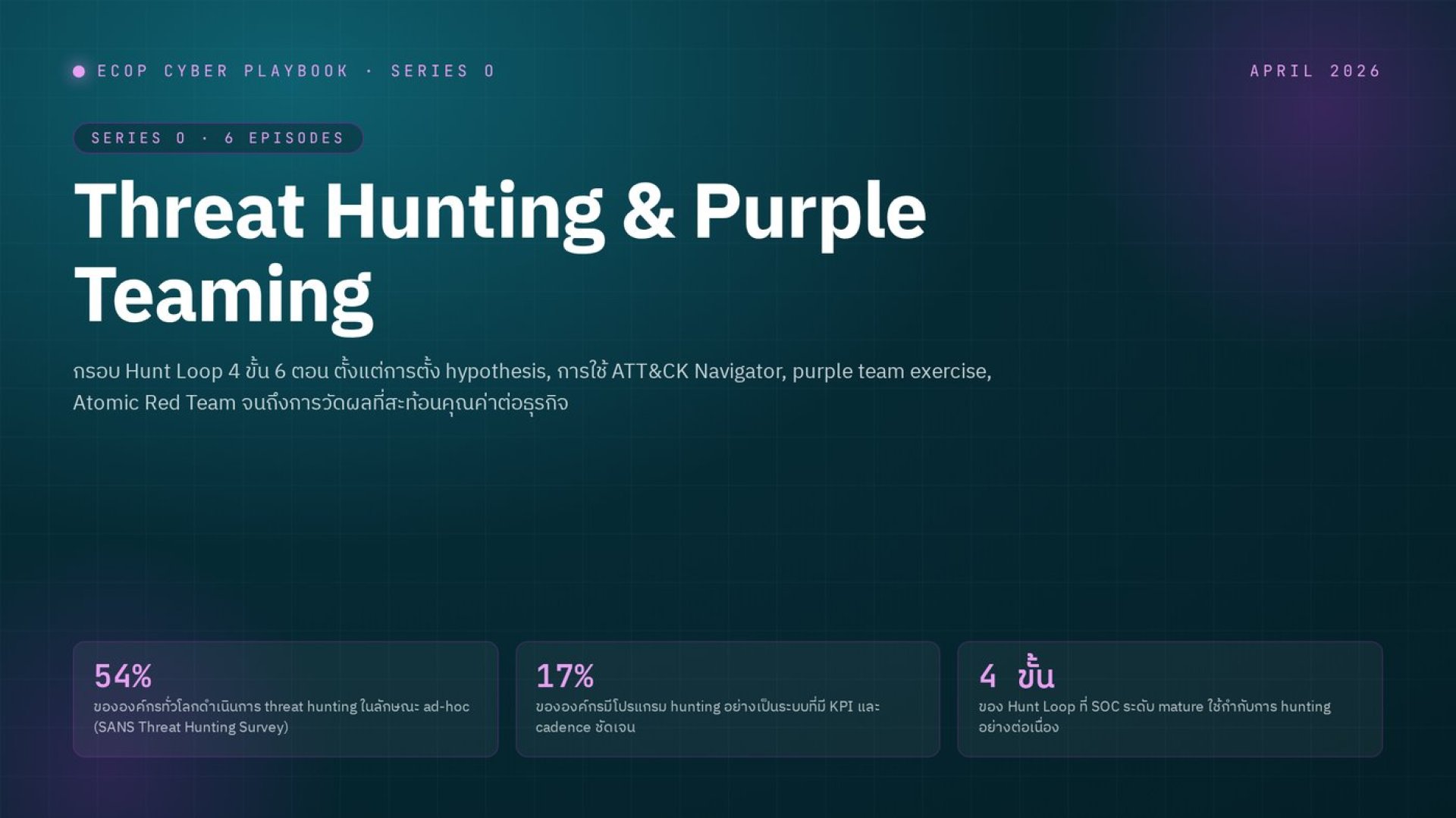

54%

ขององค์กรทั่วโลกดำเนินการ threat hunting ในลักษณะ ad-hoc (SANS Threat Hunting Survey)

17%

ขององค์กรมีโปรแกรม hunting อย่างเป็นระบบที่มี KPI และ cadence ชัดเจน

4 ขั้น

ของ Hunt Loop ที่ SOC ระดับ mature ใช้กำกับการ hunting อย่างต่อเนื่อง

สิ่งที่คุณจะได้จากคู่มือเล่มนี้

คู่มือเล่มนี้แบ่งออกเป็น 6 บท เรียงลำดับจากพื้นฐานความรู้ความเข้าใจในภัยคุกคาม ไปจนถึงการวางกลยุทธ์ การลงมือปฏิบัติ และการวัดผล แต่ละบทจะสรุปแนวคิดหลัก ศัพท์สำคัญ และข้อควรทำจริงให้อ่านเข้าใจได้โดยไม่ต้องมีพื้นฐานเทคนิคมาก่อน

CHAPTER ONE · HUNTING 101

บทที่ 01 · Threat Hunting 101

Threat hunting คือกระบวนการค้นหา threat ที่ไม่ได้ถูกตรวจจับโดย alert — เริ่มจาก hypothesis เช่น 'ถ้า attacker เข้ามาด้วย valid credential แล้วใช้ PowerShell ดาวน์โหลด payload จาก GitHub — เราจะเห็นใน telemetry อย่างไร' จากนั้น hunter query ข้อมูลเพื่อพิสูจน์หรือล้มล้าง hypothesis

“Threat hunting ไม่ใช่การเดา — เป็น hypothesis ที่ test ได้ด้วย data”

CHAPTER TWO · ATT&CK NAVIGATOR

บทที่ 02 · MITRE ATT&CK Navigator

MITRE ATT&CK เป็น knowledge base ของ adversary TTP ที่แบ่งเป็น 14 tactics (Initial Access, Execution, Persistence, ...) และ 200+ techniques Navigator เป็น open-source web app ที่ทำให้ทีมเห็นทั้ง matrix พร้อมระบาย color ตาม coverage ของ detection rule ที่ตัวเองมี

การใช้ ATT&CK Navigator เริ่มจาก mapping rule ใน SIEM/EDR กับ technique — เช่น rule 'PowerShell with base64 encoded command' map กับ T1059.001 Command and Scripting Interpreter: PowerShell จากนั้นระบายสี technique ที่ cover ออกมาเป็น heat map ทำให้เห็น gap ชัดเจน

“ATT&CK Navigator ช่วยเปลี่ยนการสนทนา 'เรา secure พอหรือยัง' เป็น 'เรา cover technique ใดบ้าง'”

CHAPTER THREE · HUNT LOOP

บทที่ 03 · Hunt Loop ในทางปฏิบัติ

Hunt loop เป็น cycle 4 ขั้นตอน — Hypothesis (ตั้งสมมติฐานจาก TI/ATT&CK), Query (เขียน query ดึงข้อมูลที่เกี่ยวข้อง), Analyze (ตรวจสอบผลและแยก true positive จาก benign activity), Validate (ยืนยันว่าเป็น threat จริงหรือไม่ และ document ผล) แต่ละ hunt ควรใช้เวลา 1–3 วัน ไม่ใช่โครงการระยะยาว

“Hunt ที่ดีต้องจบด้วย detection rule ใหม่ — ไม่ใช่แค่รายงานที่อ่านแล้วปิดไป”

CHAPTER FOUR · PURPLE TEAM

บทที่ 04 · Purple Team Exercise

Purple team exercise เป็น structured exercise ที่ red team execute TTP ตาม plan ที่ agreed with blue team ล่วงหน้า — ไม่ใช่การโจมตีลับ ๆ เหมือน red team assessment blue team จะพยายาม detect, investigate, respond ขณะที่ observer บันทึกว่า detection เกิดขึ้นเมื่อใด, alert triage ใช้เวลานานแค่ไหน, response ถูกต้องหรือไม่

“Red และ Blue team ไม่ใช่คู่แข่ง — คือทีมเดียวกันที่สวมหมวกต่างกันในแต่ละช่วง”

CHAPTER FIVE · ADVERSARY EMULATION

บทที่ 05 · Atomic Red Team & Caldera

Atomic Red Team เป็น open-source library ของ atomic test case ที่ map กับ MITRE ATT&CK — แต่ละ test เป็น command หรือ script เดี่ยว ๆ ที่ execute technique ใด technique หนึ่ง เช่น T1003.001 LSASS Memory dump มี atomic test ที่ใช้ Mimikatz, procdump, rundll32 เป็นต้น

การใช้ Atomic Red Team ช่วยให้ทีม validate detection rule ใหม่ได้ทันทีโดยไม่ต้อง hire red team ภายนอก — ติดตั้ง atomic runner บน endpoint ทดสอบ execute test และ verify ว่า EDR/SIEM จับได้ ทำเป็น CI/CD ของ detection engineering ได้

“Atomic Red Team ทำให้การทดสอบ detection ไม่ต้องรอ pentester ภายนอก”

CHAPTER SIX · METRICS

บทที่ 06 · Metrics & Reporting

KPI ที่แสดงคุณค่าของ threat hunting ต่อผู้บริหาร ได้แก่ — (1) จำนวน detection rule ใหม่ที่ generate จาก hunt, (2) จำนวน MITRE ATT&CK technique ที่ cover, (3) จำนวน true positive incident ที่ค้นพบโดย hunt (ไม่ใช่จาก alert), (4) mean time from hunt hypothesis to deployed rule, (5) ROI ของ hunt เมื่อเทียบกับต้นทุนทีม

“คุณค่าของ threat hunting ไม่ได้วัดด้วยจำนวนเหตุการณ์ที่เจอ — แต่คือ detection rule ใหม่ที่เพิ่มขึ้น”

บทสรุป

Threat hunting ไม่ใช่เครื่องมือที่ซื้อมาแล้วใช้งานได้ทันที — เป็นโครงสร้างกระบวนการและทักษะที่ต้องสร้างขึ้นในทีม องค์กรที่ประสบความสำเร็จคือที่มี CISO ที่เห็นคุณค่าของ proactive security และลงทุนในคนก่อนเครื่องมือ

หากท่านต้องการเนื้อหาฉบับเต็มที่ครอบคลุมทุกบท พร้อมแนวปฏิบัติเชิงเทคนิค ตัวอย่าง workflow และคำศัพท์เฉพาะทาง กดตาม URL นี้เพื่อดาวน์โหลด:

Related Content