แคมเปญ Phishing ใช้ Google Cloud Infrastructure ขโมย Credential Microsoft 365

Last updated: 9 Jan 2026

273 Views

สรุปข้อมูล

ตรวจพบแคมเปญฟิชชิงที่ผู้โจมตีอาศัยการ abuse บริการ Google Cloud Application Integration เพื่อส่งอีเมลจากโดเมน Google คือ noreply-application-integration@google[.]com ทำให้อีเมลมีความน่าเชื่อถือสูงและสามารถหลบเลี่ยงระบบกรองสแปมได้ โดยอีเมลจะหลอกให้เหยื่อคลิกลิงก์ที่ชี้ไปยัง Google Cloud Storage URL ซึ่งเป็นโดเมนของ Google จากนั้นถูกรีไดเรกต์ผ่าน googleusercontent[.]com เพื่อแสดงหน้า CAPTCHA ก่อนพาไปยังหน้า Microsoft 365 Sign-in ปลอม เมื่อเหยื่อกรอกข้อมูลบัญชี ข้อมูลล็อกอินทั้งหมดจะถูกขโมยทันที ทั้งนี้การโจมตีดังกล่าวไม่ได้เกิดจากช่องโหว่ของ Google แต่เป็นการนำโครงสร้างพื้นฐาน Cloud ที่ถูกต้องมาใช้งานในทางที่ผิด

รายละเอียดการโจมตี

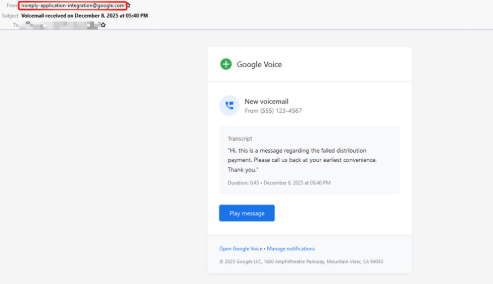

รูปที่ 1: ตัวอย่าง Phishing Email

จากการวิเคราะห์อีเมลและโครงสร้างพื้นฐานของผู้ส่ง พบว่าแคมเปญนี้ใช้ฟีเจอร์ Application Integration – Send Email ของ Google Cloud เพื่อส่งอีเมลจากโดเมนของ Google โดยตรง โดยไม่พบหลักฐานว่าระบบของ Google ถูกเจาะ กลไกดังกล่าวถูกนำมาใช้ในทางที่ผิดเพื่อปลอมแปลงการแจ้งเตือนเหมือนอีเมลจาก Google และหลบเลี่ยงการตรวจจับที่อาศัยชื่อโดเมนหรือชื่อผู้ส่ง เนื้อหาอีเมลถูกออกแบบให้ใกล้เคียงกับ Google notification ที่ผู้ใช้คุ้นเคย โดยมักอ้างถึงการแจ้งเตือน voicemail หรือการได้รับสิทธิ์เข้าถึงไฟล์ เพื่อกระตุ้นให้ผู้รับคลิกลิงก์และดำเนินการต่อทันที

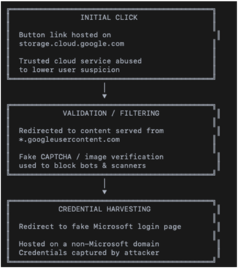

รูปที่ 2: ขั้นตอนการโจมตี

- Initial click: ผู้ใช้ถูกหลอกให้คลิกปุ่มหรือลิงก์ที่โฮสต์อยู่บน storage.cloud.google.com ซึ่งเป็นบริการภายใต้โครงสร้างพื้นฐานของ Google Cloud การใช้โดเมนในกลุ่ม Google Cloud ช่วยให้ลิงก์ในขั้นต้นสามารถผ่านกลไกตรวจสอบที่อาศัย Domain-based Filtering และ Reputation-based Detection ได้ง่ายขึ้น

- Validation/Filtering: หลังจากการคลิกลิงก์ ระบบจะ redirect ผู้ใช้ไปยังเนื้อหาที่ให้บริการผ่าน googleusercontent[.]com โดยแสดงหน้า CAPTCHA หรือกลไกตรวจสอบผู้ใช้งานลักษณะ Human Verification ขั้นตอนนี้ถูกใช้เพื่อหลีกเลี่ยงการวิเคราะห์จากระบบอัตโนมัติ เช่น Sandbox, URL Scanner และ Email Security Gateway ขณะเดียวกันยังคงเปิดให้ผู้ใช้ที่โต้ตอบจริงสามารถดำเนินการต่อได้

- Credential harvesting: เมื่อผ่านขั้นตอนการตรวจสอบ ผู้ใช้จะถูกนำไปยังหน้าเข้าสู่ระบบ Microsoft 365 ปลอม ซึ่งโฮสต์อยู่บนโดเมนที่ไม่อยู่ภายใต้ Microsoft Infrastructure ข้อมูลการยืนยันตัวตนที่ผู้ใช้กรอกจะถูกส่งไปยังเซิร์ฟเวอร์ของผู้โจมตีโดยตรง ถือเป็นขั้นตอนสุดท้ายของการโจมตีเพื่อขโมย Credential

ผลกระทบจากการโจมตี

ผลกระทบจากการโจมตีนำไปสู่การถูกยึดบัญชี Microsoft 365 ของผู้ใช้ ซึ่งส่งผลให้ผู้โจมตีสามารถเข้าถึงอีเมล เอกสารภายในองค์กร และทรัพยากร Cloud อื่น ๆ ได้โดยไม่ได้รับอนุญาต นอกจากนี้ยังอาจถูกนำไปใช้เป็นจุดเริ่มต้นของการโจมตีในระยะถัดไป เช่น การแพร่กระจายฟิชชิงภายในองค์กร หรือการเข้าถึงระบบภายในผ่านบัญชีที่ถูกยึด

สรุปการโจมตี

แคมเปญฟิชชิงนี้สะท้อนถึงแนวโน้มการนำบริการ Cloud ที่ถูกต้องมาใช้เป็นส่วนหนึ่งของ Attack Chain เพื่อเพิ่มโอกาสในการหลบเลี่ยงการตรวจจับตั้งแต่ขั้นตอนอีเมลไปจนถึงลิงก์ปลายทาง การผสานการใช้ Trusted Cloud Domains, กลไก Human Verification และหน้า Login ปลอม ทำให้การโจมตีมีความซับซ้อนและเพิ่มอัตราความสำเร็จในการขโมยข้อมูล Credential โดยไม่อาศัยการโจมตีช่องโหว่ทางเทคนิคโดยตรง

คำแนะนำ

- ตรวจสอบ URL ที่บังคับให้ใส่ Credential ทุกครั้งก่อนดำเนินการ login

- ระมัดระวัง Email ที่มีเนื้อหาให้ดำเนินการเร่งด่วน เนื่องจากการเร่งให้รีบดำเนินการเป็นเทคนิคที่ทำให้เกิด Human Error

- ใช้หลักการ Least Privilege ลดสิทธิ์และปิดบัญชีที่ไม่จำเป็น

- เปิดใช้งาน Multi-Factor Authentication (MFA) สำหรับทุกบัญชีในองค์กร

- พิจารณาการการตั้งค่าไฟร์วอลล์และระบบตรวจจับการบุกรุกเพิ่มเติม

แหล่งอ้างอิง

Related Content